Windows-Sicherheit: Rootkit-Erkennung

Die Sicherheit des eigenen Computers vor Schadprogrammen aller Art ist ein immer fortwährendes Thema, welches sich in nächster Zeit wohl auch kaum erschöpfen dürfte. Dafür sind die Gewinnaussichten der Trojaner-Mafia zu hoch und deren Risiko immer noch zu klein. Vielmehr dürften mit der weiter steigenden Durchdringung des Internets in alle Lebensbereiche die Angriffsversuche sogar noch eher zunehmen: Mehr Internetteilnehmer und mehr über das Internet ausgetauschte Daten bedeuten automatisch auch ein höheres Interesse von Cyber-Kriminellen.

Nun gibt es schon seit einer Weile diverse Standard-Tips, wie man seinen Computer zumindest notdürftig gegenüber Schadsoftware absichern sollte: Immer die aktuellen Betriebssystem-Updates einspielen, Virenscanner und optional Firewall benutzten (und natürlich aktuell halten), nicht auf Links in Mails klicken sowie keine Software aus zweifelhafter Quelle zu installieren. Allerdings gibt es inzwischen mehr als genügend Bedrohungen im Internet, welche sich auf diese Standard-Tips eingerichtet haben und trotzdem ihre Schadwirkung entfalten können.

Als ein großes Problem in der aktuellen Berichterstattung über neu aufgetauchte Schadprogramme (Viren, Trojaner, etc.) sehen wir zudem an, daß der Internetnutzer in aller Regel mit der markigen Warnmeldung alleingelassen und kein Ausweg aus der entstandenen Situation geboten wird. Denn selbst wenn schon sofort ein Programmupdate eines Antivirenherstellers bzw. ein Sicherheitsupdate eines Softwareherstellers zur Verfügung steht, um einer aktuellen Gefahr zu begegenen: Es gibt bei jeder neuen Schadsoftware immer ein gewisses Zeitfenster, in welchem selber der Computer des vorsichtigsten Internetnutzer gegenüber dieser Gefahr ungeschützt war.

Die große Frage beim Auftauchen neuer Schadsoftware bzw. Sicherheitslücken lautet also eher: Ist man eventuell schon infiziert? Und diese Frage läßt sich unserer Meinung nach von aktualisierter Antivirensoftware nur unzureichend beantworten, gehen einige hochentwickelte Schadprogramme schließlich schon in diese Richtung, sich vor Sicherheitssoftware clever zu verstecken oder/und diese gezielt auszuschalten. Sollte man sich einen dieser "Rootkits" eingefangen haben, ist die Chance vorhanden, daß selbst nach Einspielen neuer Patches bzw. einem Update der Antivirensoftware die Schadsoftware weiterhin munter vor sich hin werkelt.

Hier gilt die schlichte Regel: Wer zuerst auf dem System ist, behält die Kontrolle. Sicherlich ist die wenigste der heutzutage kursierenden Schadsoftware so clever, daß sie sich vor einem aktualisierten Antivirenprogramm verstecken kann. Aber es gibt diese Fälle – und sie werden mehr. Die Antivirenforschung zeigt schon seit einiger Zeit Möglichkeiten auf, sich nahezu perfekt zu verstecken bzw. sogar das eigentliche Benutzer-Betriebssystem in eine virtuellen Maschine auszulagern, womit die Schadsoftware dann außerhalb des Wahrnehmungshorizonts eines Antivirenprogramms laufen würde.

Die Kombination dieser beiden Erkenntnisse – daß man selbst bei bester Absicherung immer zeitweilig ungeschützt ist, sowie daß es eben diese Rootkit- und Tarntechnologien für Schadsoftware gibt – muß einen dann eigentlich zum Schluß führen, daß man mehr tun kann als nur mit Firewall und Antivirenprogramm zu hantieren. Der eigene Rechner sollte wenigstens ab und zu gründlich auf vergrabene Schadsoftware und Rootkits kontrolliert werden – und zwar natürlich unabhängig des normalerweise genutzten Antivirenprogramms. Für diese Aufgabenstellung nutzvolle Programme wollen wir nachfolgend kurz vorstellen.

Anfangen wollen wir dabei erst einmal mit ein paar Programmen, welche nur ein geringes Maß an Kenntnissen durch den Benutzer voraussetzen, um die Sache für einen möglichst breiten Nutzerkreis erreichbar zu halten.

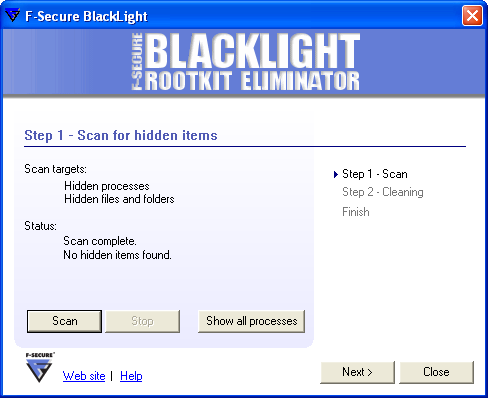

Zuerst zu nennen wäre hier BlackLight von F-Secure. Das Programm ist regulärerweise in der F-Secure Internet Security enthalten, allerdings trotzdem noch einzeln und kostenlos erhältlich [2]. Es scannt auf einfachen Kopfdruck schlicht nach versteckten Prozesses, Dateien und Ordnern und kann diese gegebenfalls auch entfernen.

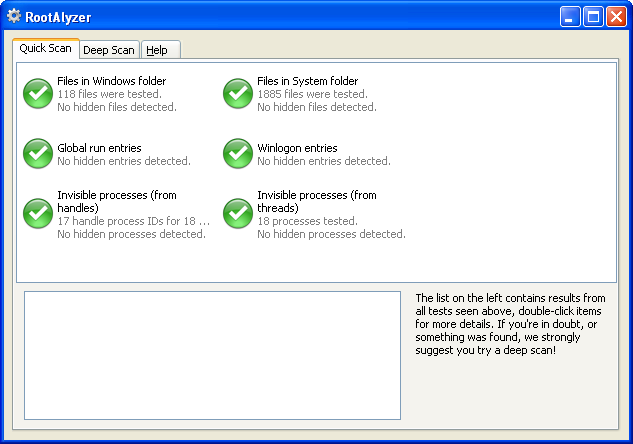

Weiter geht es mit dem RootAlyzer von Spybot S&D. Das Programm ist derzeit noch Entwicklung, die neueste, derzeit noch kostenlose Beta-Version ist immer hier [3] erhältlich. Das Programm verfügt über einen automatisch startenden QuickScan-Modus sowie über einen erweiteren DeepScan-Modus.

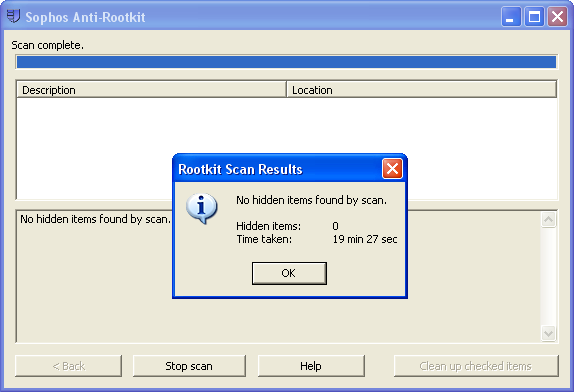

Die nächste Möglichkeit stellt der Sophos Anti-Rootkit dar, welcher auf der Webseite des Antivirus-Spezialisten [4] eigentlich nur gegen Registrierung, aber anderenorts [5] auch ohne diese und kostenlos erhältlich ist. Hierbei können laufende Prozesse, Registry-Einträge und alle Dateien (auch getrennt voneinander) gescannt werden, wobei letzteres natürlich seine Zeit benötigt (Anmerkung: leider läuft das Programm weder unter Windows Vista noch unter 64-Bit-Betriebssystemen).

Vorstehende Programme ermöglichen einen vernünftigen Test des eigenen Systems, ohne daß man größere Kenntnisse mitzubringen braucht und kann daher auch von Windows-Nutzern auf Einsteiger-Level durchgeführt werden. Wenn etwas entdeckt werden sollte, was nicht sofort selbsterklärend ist, sollte dann allerdings immer ein Nutzer mit tiefergehenden Windows-Kenntnissen konsultiert werden.

Windows-Sicherheit: Rootkit-Erkennung (2)

Für diese erfahreneren Nutzer stehen natürlich auch noch mächtigere Diagnosewerkzeuge zur Verfügung. Jene Programmen finden deutlich mehr kritische Punkte, wobei damit natürlich auch die Anzahl der Fehlalarme ansteigt. Zudem ist nicht jeder versteckter Registry-Eintrag ein Hinweis auf einen Rootkit oder Trojaner, oftmals gibt es absolut natürliche Erklärungen. Nachfolgende Programme sind also nur etwas für Nutzer, welche mit den durch die Programme ausgeworfenen Ergebnissen auch etwas anfangen können bzw. sich auf dem eigenen System bestens auskennen.

Anmerkung: Anscheinend läuft leider keines der drei nachfolgende Programme unter Windows Vista 64-Bit.

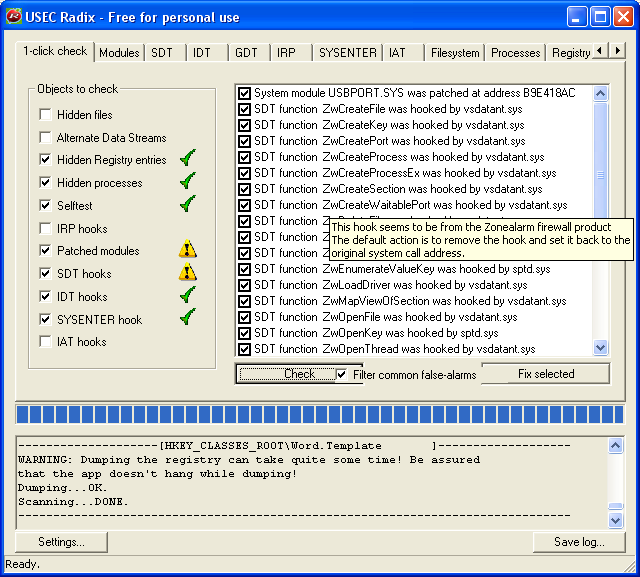

Das erste dieser Programme ist Radix von USEC, welches in einer Trial-Version zum persönlichen Gebrauch kostenlos erhältlich [8] ist. Es verfügt über jede Menge an Optionen, aber auch einen sehr praktikablen 1-Click-Modus. Die (nachfolgend nicht benutzten) Optionen "Hidden files" und "Alternate Data Streams" führen im übrigen zu Komplettchecks der Festplatte auf eben diese Punkte, was durchaus einige Stunden dauern kann.

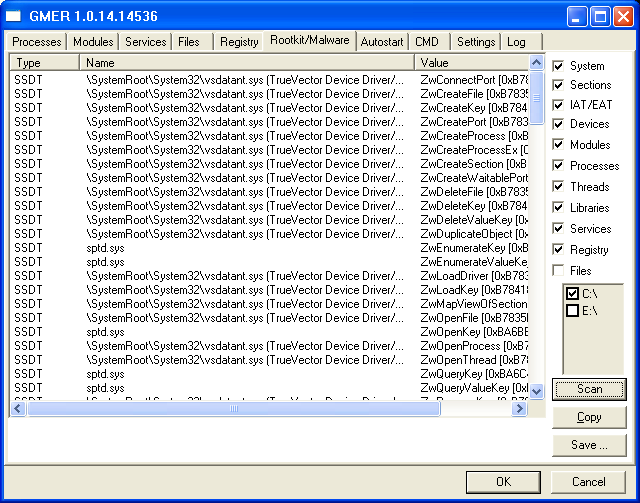

Wie zu sehen, wirft das Programm einige kritische Punkte auf – welche sich allerdings im konkreten Fall allesamt erklären lassen. So werden hier Funktionen der benutzten Firewall "ZoneAlarm" (vsdatant.sys) sowie der "Daemon Tools" (sptd.sys) erkannt, welche sich prinzipbedingt teilweise nicht unähnlich wie Schadsoftware verhalten. Um hier die "gute" von der "schlechten" Funktionalität zu unterscheiden, benötigt es schon einige Windows- und Systemkenntnisse.

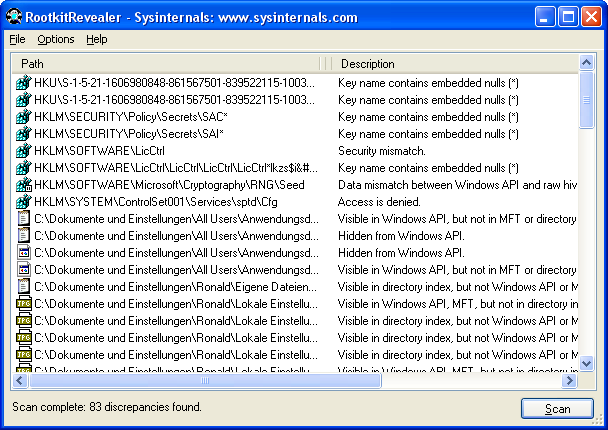

Ebenfalls sehr tiefgehend sind die Prüfungen durch den Rootkit Revealer aus der Sysinternals-Abteilung von Microsoft, von welcher das Programm kostenfrei zu beziehen [9] ist. Da auch hier die Festplatte sehr intensiv geprüft wird, benötigt auch dieses Programm unter Umständen einige Stunden, ehe es zu einem Ergebnis kommt.

Auch hier ergeben sich ganz automatisch eine ganze Reihe an kritischen Punkten – welche dann erst wieder der manuellen Prüfung benötigen, ehe man von dem Vorhandensein von Schadsoftware ausgehen kann. Im vorliegenden Fall handelte es sich allesamt um vollkommen erklärbare Dinge – womit auch klar wird, daß allein die Anzahl der kritischen Punkte (83) kein Hinweis auf einen mitlaufenden Rootkit ist.

Wie so etwas aussieht, wird auf der Hersteller-Webseite [10] anhand eines Beispiels gezeigt. Relevant sind dabei drei Dinge: Erstens Registry-Einträge, welche den automatischen Start eines Programms beim Windowsstart auslösen (die Registry-Einträge mit "Services" im Pfad), zweitens die diversen Dateien des Schädlings und drittens, daß diese beiden vorstehenden Punkte komplett versteckt vor der Windows-API sind. Trotzdem ist dies natürlich nur ein Beispiel, andere Rootkits können anders aussehen.

Und letztlich noch zu erwähnen wäre das Tool GMER, welches kostenfrei über die Webseite der Macher erhältlich [11] ist. Neben sehr umfangreichen Detailoptionen bietet auch dieses Programm wiederum einen tiefgehenden und damit natürlich auch zeitintensiven Scan.

Ähnlich den beiden vorher vorgestellten Programmen ergeben sich auch hier eine Reihe an Klärungsfällen, welche dann nur mit den entsprechenden Kenntnissen bewältigbar sind. Dafür aber ist der Scan wie gesagt sehr gründlich, was eine gute Ausgangsbasis für weitere "Ermittlungen" darstellt.

Ganz allgemein stoßen diese Rootkit-suchenden Programme dann aber langsam an ihre Grenzen – bzw. an die Grenzen der Benutzer: Denn ohne tiefergehende Windows-Kenntnisse und das Wissen um (alle) autostartenden Programme auf dem eigenen System kommt man mit den Ergebnissen von Radix, Rootkit Revealer und GMER nicht viel weiter. Insofern sind für Benutzer mit geringen Windows-Kenntnissen weiterhin die drei zuerst genannten Programme BlackLight, RootAlyzer und Sophos Anti-Rootkit empfohlen. Diese kann man bedenkenlos für einen kurzen, aber schon recht effektiven Check einsetzen.