TrueCrypt im Notebook-Einsatz

Das Verschlüsselungs-Programm TrueCrypt ist nun schon seit Jahren bekannt, viele Anwender haben aber durchaus ihre Berührungsängste mit solcherart Software. Diese sind allerdings unbegründet, das Programm stellt den Anwender nicht vor große Hürden, funktioniert durchgehend einwandfrei (und natürlich ohne Datenverlust) sowie erfüllt vor allem seinen Zweck der Verschlüsselung perfekt. Das nachfolgende Techlet soll die Einrichtung eines mit TrueCrypt verschlüsselten TrueCrypt-Volumes inklusive auch der besonders sicheren Variante eines versteckten TrueCrypt-Volumes zeigen, was insbesondere für mobil genutzte Computer interessant ist.

Anlässe für eine Datenverschlüsselung lassen sich viele finden: Von persönlichen oder dienstlich genutzten Daten über Ordner mit "Erwachseneninhalten", die natürlich nicht für jedermann bestimmt sind, bis hin zur reinen Diebstahlsicherung bei mobil genutzten Computern. Gerade letztgenannter Punkt wird oftmals nicht so beachtet, weil viele Anwender auf dem Notebook keine besonders schützenswerten persönlichen Daten haben (oder zu haben glauben). Diese Ansicht könnte sich aber ändern, wenn man sich einmal vorstellt, daß Notebook-Diebe sich nicht nur an der Hardware bereichern, sondern das Gerät auch intensiv auf persönliche Daten überprüfen. Selbst auf einem Notebook könnten hierbei dann Passwörter für Skype, für den eMail-Zugang oder für diverse Webseiten schlummern, deren Verlust in Richtung echter Internet-Krimineller auch nicht schön ist.

Hierbei sollte man auch einkalkulieren, daß mobile Geräte ja nicht nur im beschaulichen Deutschland genutzt werden, sondern sehr gern auch in den Urlaub mitgenommen werden – oftmals in Länder, wo die Diebstahl-Wahrscheinlichkeit deutlich höher als in Deutschland ist. Zudem kommt heutzutage leider immer noch das Risiko des Grenzübertritts hinzu – wenn man beispielsweise in die USA reist, sollte man durchaus damit rechnen, daß der Inhalt der eigenen Festplatte prophylaktisch kopiert werden kann. In anderen Staaten könnte man dagegen auf weniger staatliche, sondern mehr auf "private" Schnüffelwut treffen – und wer will schon eine Gewähr für die Seriösität von Grenzbeamten in Staaten der dritten Welt abgeben?

Ein ideales mobil genutztes Gerät kommt somit faktisch ohne jegliche Daten daher – dann ist maximal die Hardware stehlbar, aber eben keinerlei Daten entwend- oder kopierbar. Wenn das Gerät also wirklich wegkommt, muß man sich also wenigstens keine Gedanken über persönliche Daten oder in falsche Hände geratene Passwörter machen – dies ist im Fall des Falles deutlich beruhigender und somit der Verlust des Mobilgeräts besser zu verkraften.

Bleibt das Problem der eventuellen Erpressbarkeit übrig, wenn jemand das (verschlüsselte) TrueCrypt-Volume auf dem Rechner sieht und in der Lage ist, den Rechnerbesitzer bezüglich des Passworts zu erpressen. Für diesen Zweck werden wir nachfolgend TrueCrypt mit zwei verschlüsselten "Volumen" anlegen, wobei eines davon offiziell und das andere versteckt ist. Sinn der Aktion ist dabei, daß man im Zweifelsfall das Passwort für das offizielle TrueCrypt-Volume herausrücken kann, welcher keinerlei persönliche Daten enthält. Daß noch ein verstecktes TrueCrypt-Volume existiert, ist dagegen nicht herausfindbar, womit man auch niemanden auf die Herausgabe des Passworts für eben dieses versteckte TrueCrypt-Volume erpressen kann – und nur dieses enthält dann natürlich die persönlichen Daten. Hier liegt auch der große Vorteil gegenüber der Variante mit einem vollverschlüsselten Notebook, wo man die Passwort-Erpresser eben nicht in die Irre führen kann.

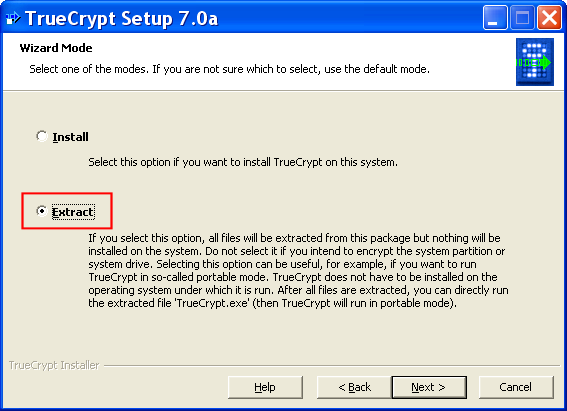

Für diese Aufgabe laden wir uns erst einmal das aktuelle TrueCrypt von der TrueCrypt-Homepage [2] und installieren dieses. Dabei bietet TrueCrypt auch die Möglichkeit an, daß Programm nicht fest auf der Festplatte zu installieren, sondern einfach nur in einen Ordner extrahiert werden – natürlich ist das Programm selbst in der letztgenannten Version einwandfrei lauffähig. Dies kann nützlich sein, um kurzfristig das Vorhandensein von TrueCrypt auf seinem Rechner zu verschleiern, beispielsweise bei einem anstehenden Grenzübertritt: Dann löscht man einfach den TrueCrypt-Ordner (natürlich ohne ein eventuell darin liegendes TrueCrypt-Volume!) und bietet somit keinen einfachen Anhaltspunkt für das Vorhandensein eines verschlüsselten TrueCrypt-Volumes auf diesem Rechner.

TrueCrypt läßt sich dann jederzeit über die "TrueCrypt.exe" in dem gewählten TrueCrypt-Ordner starten. An den Standard-Einstellungen des Programms muß nichts geändert werden, diese sind so wie sie sind in Ordnung.

Erstellung der verschlüsselten Volumen (1)

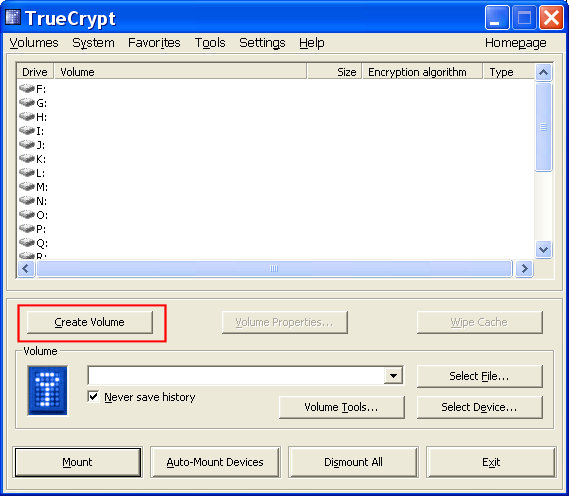

Zur Erstellung eines TrueCrypt-Volumes geht man im Hauptfenster des Programms einfach auf "Create Volume" und folgt dem nachfolgenden Dialog.

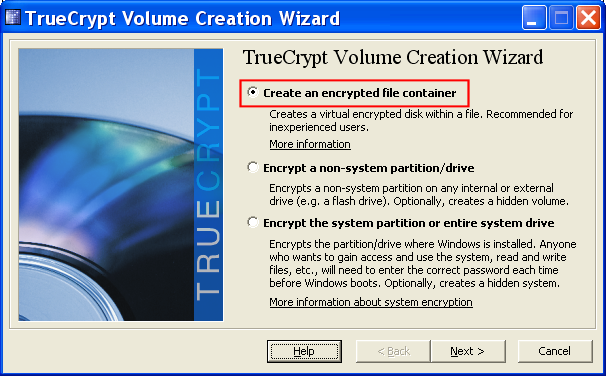

Im "TrueCrypt Volume Creation Wizard" wählen wir für den heutigen Aufgabenzweck den allerersten Punkt "Create an encrypted file container" aus. Die anderen wählbaren Punkte sind nur interessant für die Verschlüsselung einer kompletten Festplatte.

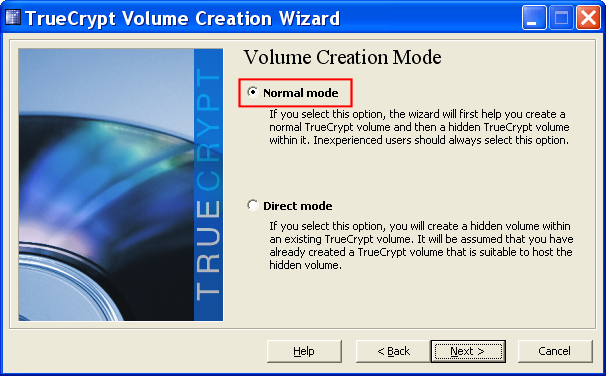

Der nächste Dialog bietet die Wahl an, ein normales TrueCrypt-Volume zu erstellen oder aber ein System mit einem normalen und einem versteckten TrueCrypt-Volume. Wir wählen für unsere Aufgabenstellung die zweite Variante "Hidden TrueCrypt volume".

Im nächsten Dialog wird schlicht ausgewählt, ob wir zuerst das normale TrueCrypt-Volume oder zuerst das versteckte TrueCrypt-Volume erstellen wollen. Da letzterer noch nicht existiert, wird hier natürlich zuerst das normale TrueCrypt-Volume erstellt.

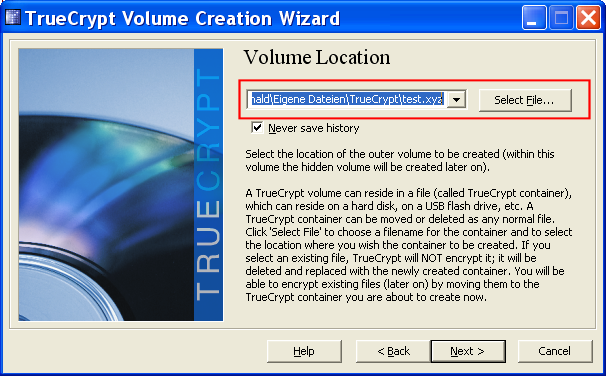

Danach wählt man die Datei aus, welche TrueCrypt als TrueCrypt-Volume benutzen soll. Diese Datei wird von TrueCrypt überschrieben werden, insofern sollte die Datei natürlich neu und leer sein. Als Dateiname kann man alles mögliche angeben, selbst ein "rechnung.pdf" kann als TrueCrypt-Volume benutzt werden und bietet eine zusätzliche Sicherheit, weil unter diesem Dateinamen natürlich niemand erst einmal einen TrueCrypt-Volume vermuten würde. Für unseren Test benennen wir unsere TrueCrypt-Datei mit "test.xyz".

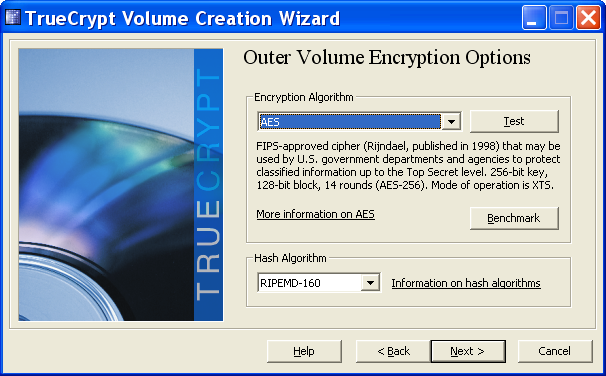

Danach geht es zur Erstellung des normalen TrueCrypt-Volumes, seitens TrueCrypt "Outer Volume" genannt. Hierbei handelt es sich um dieses verschlüsselte TrueCrypt-Volume, welche das einfache, herausgebbare Passwort hat und keine besonderen Daten enthalten soll. Gleichzeitig enthält das normale TrueCrypt-Volume rein von der Größe her aber auch das später anzulegende versteckte TrueCrypt-Volume – dies ist bei der Größenplanung für das normale TrueCrypt-Volume zu beachten. An den Verschlüsselungs-Optionen muß dagegen nichts geändert werden, weil die Standardoptionen für den Hausgebrauch absolut ausreichend sind.

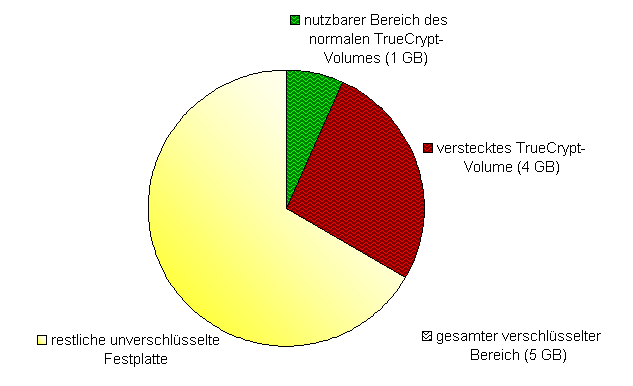

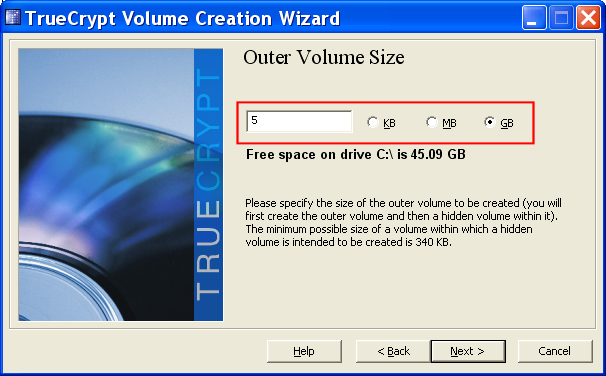

Die nächste Frage ist diese nach der Größe des normalen TrueCrypt-Volumes. Wir planen für unseren Test ein normales TrueCrypt-Volume mit insgesamt 5 GB Größe, welches sich aufteilen soll in eine reale Nutzgröße von 1 GB für das normale TrueCrypt-Volume und 4 GB für das versteckte TrueCrypt-Volume. Es ist also zuerst einmal die Gesamtgröße anzugeben, in unserem Fall also 5 GB.

Erstellung der verschlüsselten Volumen (2)

Danach kommt die Frage nach dem Passwort für das normale TrueCrypt-Volume. Da in diesem normalen TrueCrypt-Volume wie gesagt keine persönlichen Daten landen sollen, muß dieses Passwort (ausnahmsweise) nicht kompliziert sein. Es darf in diesem Ausnahmefall sogar durchaus so einfach sein, daß man es erraten kann.

Als nächstes fragt das Programm nach, ob wir Dateien mit einer Dateigröße von 4 GB und mehr benutzen wollen, das default-Setting ist dabei "No". Dies hat Auswirkungen dahingehend, als daß bei Dateigrößen von 4 GB und mehr generell NTFS als Dateisystem benutzt wird, ansonsten FAT32. Wer mit versteckten TrueCrypt-Volumen operiert, sollte allerdings immer bei FAT32 bleiben, weil NTFS aufgrund seiner Journaling-Funktion ungünstig für versteckte TrueCrypt-Volumen ist und daher seitens TrueCrypt nicht empfohlen wird. Ergo sollte man Dateien mit einer Dateigröße von 4 GB und mehr in einem TrueCrypt-Volume vermeiden und bei der Frage nach den "Large Files" beim default-Setting "No" bleiben.

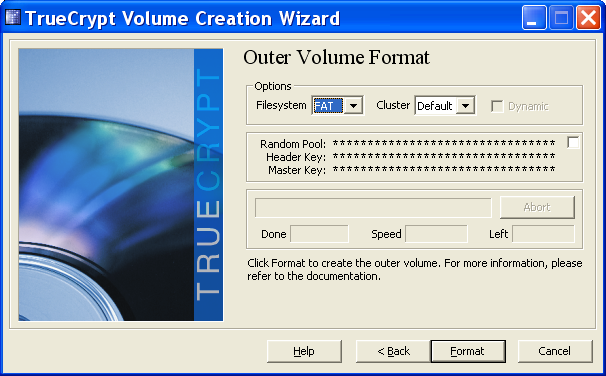

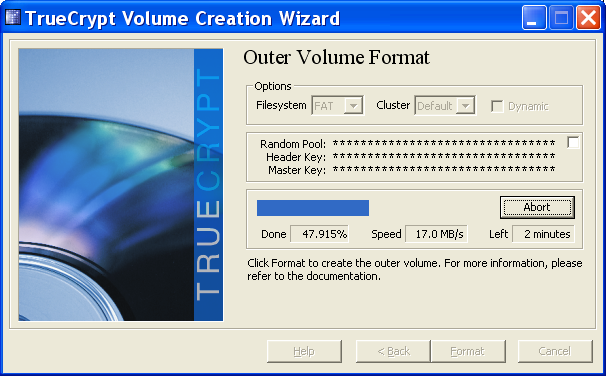

Danach erfolgt als letzter Schritt die Erstellung eines Zufallsschlüssels, wofür man schlicht die Maus wild und möglichst ohne System über den Desktop bewegt. An den Einstellungen zum Filesystem und zur Cluster-Größe muß man nichts ändern (sofern das Filesystem wie beabsichtigt auf "FAT" steht).

Ein beherzter Click auf "Format" startet dann den Formatierungsvorgang für das neu anzulegenden TrueCrypt-Volume. Dies dauert dann je nach gewählter Volume-Größe und Geschwindigkeit der eigenen Festplatte zwischen einigen Minuten und unter Umständen auch einigen Stunden (bei großen über USB angebundenen Festplatten).

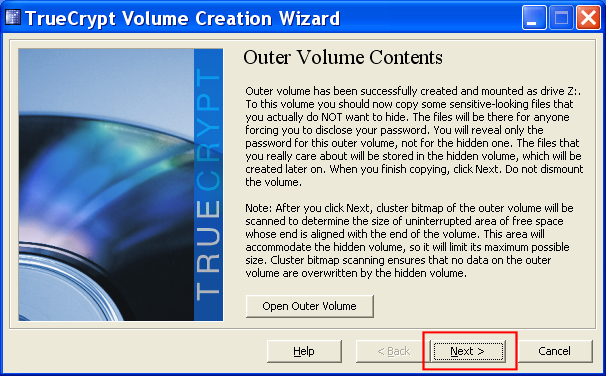

Nach Abschluß des Formatierungsvorgangs wird das neue TrueCrypt-Volume automatisch als Laufwerk Z: ins Windows-Dateisystem eingebunden (gemounted) und gibt TrueCrypt die Empfehlung aus, auf dieses Laufwerk irgendwelche wichtig ausschauenden Dateien zu kopieren. Diese Empfehlung ist durchaus ernst zu nehmen, denn es handelt sich bei diesem normalen TrueCrypt-Volume schließlich um dieses Laufwerk, zu welchem man im Fall des Falles das Passwort herausrückt. Die dort zu speichernden Daten sollten zumindest so aussehen, als hätte dieser verschlüsselte TrueCrypt-Volume seinen Zweck – was man von einem leeren TrueCrypt-Volume sicherlich nicht behaupten kann.

Wichtig ist es auch, daß man diesen Job besser jetzt erledigt, weil es später (nach Erstellung des versteckten TrueCrypt-Volumes) nicht mehr ganz so einfach ist, noch weitere Daten in das normale TrueCrypt-Volume zu bringen. Dies ist zwar prinzipiell möglich, aber dann muß TrueCrypt immer aufpassen, nicht in den Bereich des versteckten TrueCrypt-Volumes zu kommen – unter Umständen geht dann zum Schutz des versteckten TrueCrypt-Volumes ein Schreibvorgang im normalen TrueCrypt-Volume schon einmal schief.

Ergo sollte man jetzt einfach ein paar Daten in das Laufwerk Z: packen – wobei immer die Größenverhältnisse zu beachten sind, wir wollen schließlich von den 5 GB für das gesamte normale TrueCrypt-Volume nur 1 GB diesem selber geben, während die restlichen 4 GB für das versteckte TrueCrypt-Volume bestimmt sind. Eine kleine Sicherheitskopie von unrelevanten persönlichen Bildern ist hierbei eine gute Idee – alles was wichtig ausschaut, aber letztlich doch keinen Datenschutz benötigt, ist hier richtig.

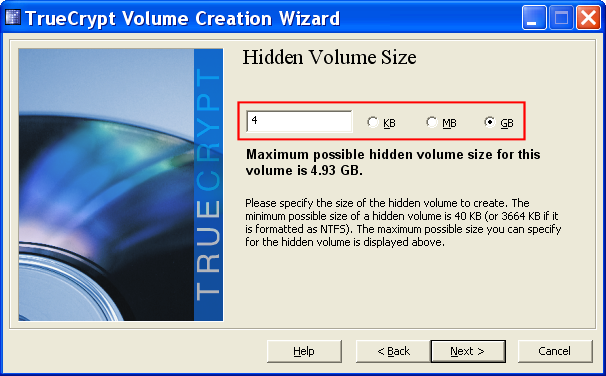

Nachdem das Laufwerk Z: ein wenig mit Daten gefüllt wurde, kann man sich wieder TrueCrypt zuwenden und nach einem Klick auf "Next" geht es an die Erstellung des versteckten TrueCrypt-Volumes. Die Optionen hierzu sind prinzipiell dieselben wie beim normalen TrueCrypt-Volume. Es ist also wieder darauf zu achten, daß bei der Frage nach den großen Dateien ("Large Files") die Option "No" gewählt wird, damit das Dateisystem bei FAT32 bleibt.

Bei der Frage nach der Volumegröße für das versteckte TrueCrypt-Volume rechnet TrueCrypt schon selber die maximal mögliche Größe für dieses aus – man sollte aber natürlich auf Nummer Sicher gehen und dem normalen TrueCrypt-Volume ein wenig Luft zum Atmen geben. In unserem Beispiel halten wir uns an den vorgefassten Plan von einem 4 GB großem versteckten TrueCrypt-Volume, welche in dem zuvor erstellten 5 GB großem normalen TrueCrypt-Volume steckt.

Die Frage nach dem Passwort für das versteckte TrueCrypt-Volume ist dann im Gegensatz zu der Frage nach dem Passwort für das normale TrueCrypt-Volume höchst wichtig, da sich hieran die Sicherheit dieser versteckten TrueCrypt-Installation entscheidet. Das Passwort sollte also nicht mittels Wörterbüchern herausfindbar sein (auch Kombinationen mehrerer Wörter sind nicht sicher genug), genauso verbieten sich alle Ansätze mit persönlichen Daten wie Geburtsdaten oder Haustiernamen. Wenn man schon so weit ist, sollte man es dann richtig machen und daher ein Passwort wählen, welches weder erratbar ist noch über einen leistungsfähigen Computer errechenbar wäre.

Prinzipiell ist als Passwort immer eine wilde Zahlen- und Buchstabenkombination zu empfehlen, weil nur diese echte Sicherheit bietet. Dies widerspricht natürlich der zum Thema "Passwörter" immer wieder geäußerten Theorie, daß man diese nicht notieren sollte – allein, diese Aussage ist Schwachsinn. Ein sicheres Passwort ist generell so kompliziert, daß man es sich zwangsläufig notieren muß, sofern man kein Gedächtniskünstler ist. Jedes Passwort, welches man sich nach einmaligem Benutzen merken kann, ist per Definition unsicher! Gerade für den Fall eines Mobil-Geräts, welches speziell sicher für den Außeneinsatz gemacht werden soll, spielt es zudem keine große Rolle, ein TrueCrypt-Passwort zuhause zu notieren. Demzufolge sollte man sich ruhig ein kompliziertes Passwort zulegen und dieses auch (außerhalb des Rechners) notieren. Sofern man TrueCrypt dann häufiger auf diesem Gerät nutzt, wird man sich auch ein kompliziertes Passwort ganz automatisch einprägen.

Nach Eingabe des Passworts für den versteckten TrueCrypt-Volume wird dieser formatiert, was in diesem Fall sofort geschieht – und danach ist der Fall schon gelöst, normales und verstecktes TrueCrypt-Volume sind einwandfrei angelegt. Somit kann man (mittels "Exit") zum TrueCrypt-Hauptfenster zurückkehren, in welchem nun auch keines der beiden angelegten Volumen mehr gemounted ist.

Mounten von TrueCrypt-Volumen

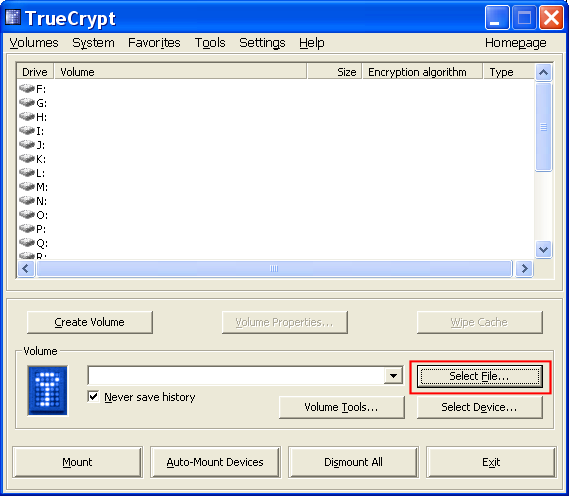

Im TrueCrypt-Hauptfenster startet ("mounted") man dann das gewünschte TrueCrypt-Volume, wozu man erst einmal auf "Select File" klickt.

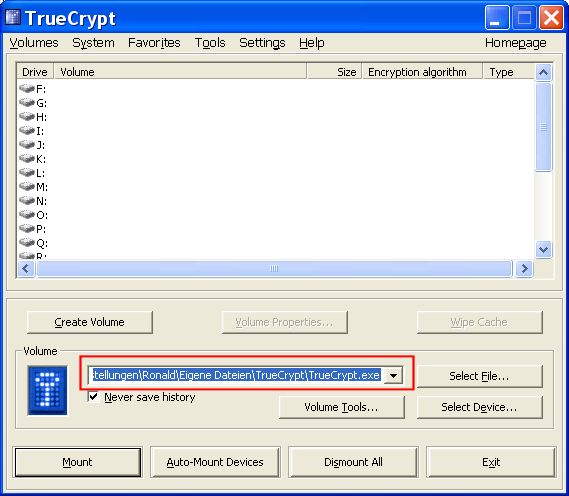

Hierbei sucht man sich schlicht diese Datei aus, wo das verschlüsselte TrueCrypt-Volume liegt, in unserem Beispielfall ist es die Datei "test.xyz" unter den "Eigenen Dateien/TrueCrypt".

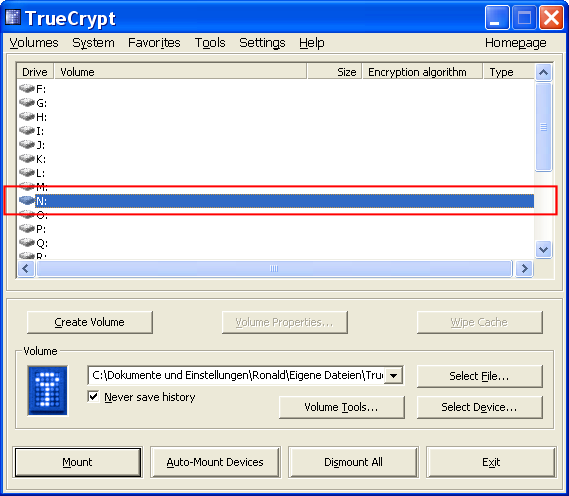

Danach muß noch angegeben werden, auf welchem Laufwerksbuchstaben dieser TrueCrypt-Volume gemounted werden soll, wozu man einfach in die zu sehenden Liste mit den freien Laufwerksbuchstaben klickt.

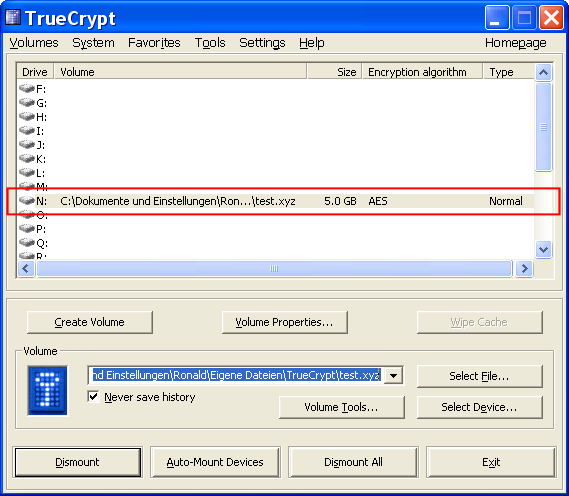

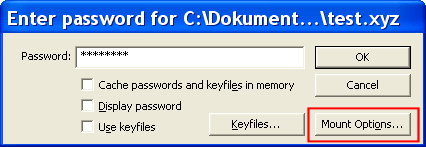

Danach führt ein Klick auf "Mount" auf die Abfrage des Passworts. An dieser Stelle entscheidet sich dann je nach Wahl des Passworts, ob man das normale TrueCrypt-Volume oder aber das versteckte TrueCrypt-Volume öffnet. Beide Volumen starten also aus derselben Datei heraus – es ist von außen her nicht zu erkennen, daß hier eigentlich zwei TrueCrypt-Volumen enthalten sind und nicht nur eines.

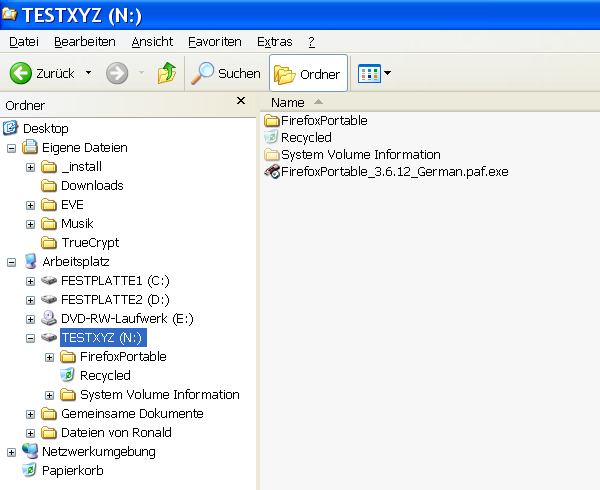

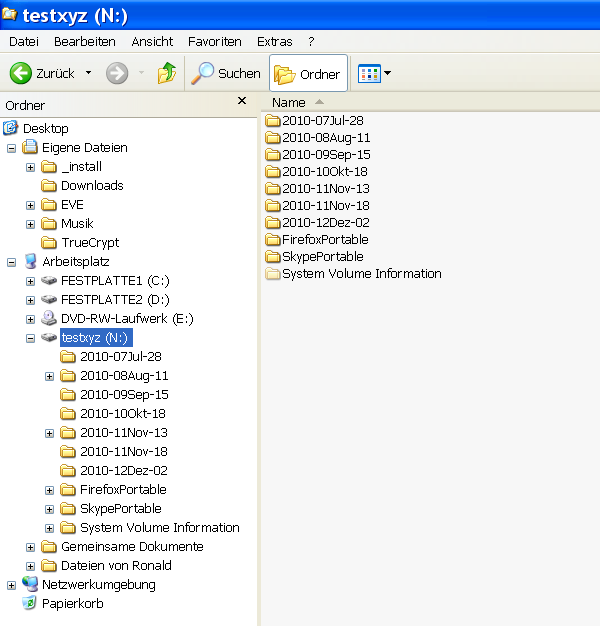

Sobald das richtige Passwort eingegeben wurde, wird das entsprechende TrueCrypt-Volume im Windows-Dateisystem gemounted und somit als extra Festplatte eingebunden. Diese extra Festplatte ist dann auch im Windows-Explorer und für alle anderen Windows-Programme zu sehen und kann ganz regulär benutzt werden.

TrueCrypt benötigt man ab diesem Zeitpunkt nur noch im Hintergrund, man kann also im Hauptfenster des Programms auf "Exit" klicken, was in diesem Fall nur eine Minimierung in den Infobereich der Windows-Taskleiste bedeutet.

Dismounten von TrueCrypt-Volumen & abschließende Hinweise

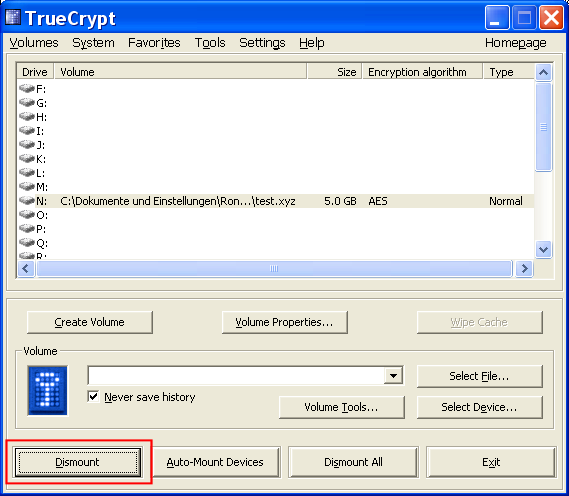

Aus der Windows-Taskleiste heraus kann TrueCrypt jederzeit wieder aktiviert werden – was aber nur für den Fall erforderlich ist, wenn das aktuelle TrueCrypt-Volume geschlossen werden oder ein anderes TrueCrypt-Volume aktiviert werden soll. Das Schließen eines aktiven TrueCrypt-Volumes erledigt man im übrigen mittels "Dismount" (alternativ "Dismount All" für alle derzeit laufenden TrueCryt-Volumen), danach wird dieses Laufwerk aus dem Windows-Dateisystem entfernt und kann nicht mehr von Windows oder anderen Programmen angesprochen werden.

Sobald man dann das versteckte TrueCrypt-Volume gemounted hat, kann man anfangen, dieses mit Daten zu füllen. Für die Benutzung als Arbeitsoberfläche bieten sich dabei portable Programmversionen an, wie es sie für viele Programme gibt. Diese haben den Vorteil, daß sie keine Daten in die Windows-Registry schreiben und die Nutzerdaten auch am Standort des Programms lassen, diese also nicht in die üblicherweise von Windows dafür vorgesehenen Orte auf der (unverschlüsselten) C-Festplatte schreiben. Damit bleiben also auch in den Browser eingegebene Passwörter innerhalb des (verschlüsselten) TrueCrypt-Volumes.

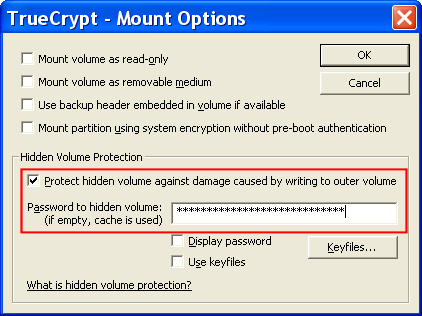

Ein wichtiger Hinweis für den Fall, daß man auf das normale TrueCrypt-Volume zugreifen will: Da das versteckte TrueCrypt-Volume in diesem normalen TrueCrypt-Volume mit drinliegt, dieser Zustand aber natürlich für Windows nicht erkennbar ist, besteht bei einem Zugriff auf das normale TrueCrypt-Volume immer das Risiko, unbeabsichtigt Daten im versteckten TrueCrypt-Volume zu überschreiben. Diesem Risiko kann man entgehen, indem man das normale TrueCrypt-Volume mit speziellen Optionen startet. Dazu klickt man auf die "Mount Options" im Passwort-Dialog für das normale TrueCrypt-Volume.

Im sich öffnenen Optionen-Fenster hat man dann zwei Möglichkeiten: Entweder man startet das gesamte Volume schreibgeschützt mittels der Option "Mount volume as read-only" – dies geht natürlich nur bei FAT32 als Dateisystem, NTFS läßt so etwas nicht zu. Gleichzeitig kann man dann aber auch wirklich keine neuen Daten in das normale TrueCrypt-Volume bringen. Besser ist die Option, direkt nur das versteckte TrueCrypt-Volume zu schützen, womit man die Option "Protect hidden volume against damage caused by writing to outer volume" auswählt und dann das Passwort für das versteckte TrueCrypt-Volume angibt.

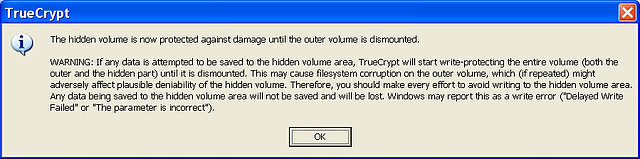

Jeder Schreibvorgang in das normale TrueCrypt-Volume, welcher unbewußt (Windows kann es schließlich nicht sehen) in den Bereich des versteckten TrueCrypt-Volume gehen würde, wird dann von TrueCrypt abgefangen und unterbunden. Dies kann durchaus mit einem Datenverlust im normalen TrueCrypt-Volume verbunden sein – sprich, kopiert man neue Daten in das normale TrueCrypt-Volume, können durchaus nicht alle Daten dort ankommen. Dies sagt dann auch der Warnhinweis seitens TrueCrypt aus, startet man mit diesen Mount-Optionen:

[8]

[8](klicken für großes Bild) [9]

Dies ist für den Zweck dieses normalen TrueCrypt-Volumes im Sinne der Vortäuschung von wichtigen verschlüsselten Daten aber nicht wichtig, relevant ist hierbei allein der Schutz der Daten im versteckten TrueCrypt-Volume. Demzufolge sollte man das normale TrueCrypt-Volume auch immer nur unter Angabe dieser Mount-Optionen starten. Gleichfalls verbietet sich auch aber die Nutzung des versteckten TrueCrypt-Volume für Sicherheitskopien wichtiger Daten – denn letztlich könnte (bei unvorsichtiger Anwendung) eine unüberlegte Schreibaktion im normalen TrueCrypt-Volume das versteckte TrueCrypt-Volume unbrauchbar machen. Wenn es um die Verschlüsselung von Sicherheitskopien geht, sollte man immer mit normalen TrueCrypt-Volumen (ohne verstecktem TrueCrypt-Volume) mit dementsprechend starken Passwörtern operieren.

Für die hier gestellte Aufgabe eines sicheren Mobile-Geräts ist das System mit normalem und verstecktem TrueCrypt-Volumen allerdings ideal, weil es wie gesagt auch dann Sicherheit bietet, wenn man um das TrueCrypt-Passwort erpresst wird und weil auf mobilen Geräten in aller Regel nur eine zweckgebundene Arbeitsumgebung und nicht der komplette Datenbestand der letzten Jahre liegt. Hier kann man sich auf dem versteckten TrueCrypt-Volume eine kleine Arbeitsumgebung anlegen, wobei Programme, welche selber eifrig Daten auf die Festplatte schreiben (Browser und Skype) als portable Versionen direkt in dem versteckten TrueCrypt-Volume angelegt werden können, alle anderen benötigten Programme können auch ins reguläre Windows-System installiert werden.

Damit kann man laut unserer mehrmonatigen Erfahrung problemlos mobil arbeiten, der Performance-Nachteil durch die ständig aktive Verschlüsselung ist in der Praxis nicht spürbar (sofern nicht mit sehr großen Dateien operiert wird). Diverse 3DCenter-Newstage und auch teilweise mancher Artikel der letzten Zeit sind somit nicht auf dem regulären Desktop-Gerät des 3DCenter-Newsschreibers entstanden, sondern auf dem Notebook in irgendeinem Restaurant oder auch einmal am Strand – denn dies ist letztlich Sinn und Zweck der Sache, wenn man schon ein gutes 17-Zoll-Notebook sein eigen nennt. Und mittels der vorgestellten Organisation durch verschlüsselte TrueCrypt-Volumes ist nunmehr auch das Problem des Diebstahlschutzes auf den reinen Verlust der Hardware begrenzt, womit man die Welt viel entspannter sehen kann ...

Zu beachten wäre letztlich noch, daß das TrueCrypt-Passwort zur Laufzeit von TrueCrypt nicht wirklich sicher ist, da dieses Passwort im Arbeitsspeicher des PCs vorgehalten wird. Im Notfall muß also TrueCrypt umgehend geschlossen werden, dann verschwindet auch das Passwort aus dem Arbeitsspeicher. Im Diebstahlsfall ist dies zumeist kein Problem, denn kaum ein Dieb rennt mit aufgeklappten Notebook davon – und mit geschlossenem Notebook sollte sich Windows schließlich immer selber herunterfahren. Besser Abstand zu nehmen bei einer TrueCrypt-Installation ist allerdings vom Windows-Schlafmodus, da hierbei der Inhalt des Arbeitsspeichers (und damit das TrueCrypt-Passwort) auf die Festplatte geschrieben werden und somit angreifbar sind.

Mit diesem System werden wir weiterhin Praxiserfahrungen sammeln, bis dann irgendwann auch einmal die Verschiebung der kompletten Arbeitsoberfläche eines Desktop-Computers inklusive des kompletten Ordners "Eigene Dateien", welcher (sogar abzüglich Spielen, Filmen und Musik) durchaus 20 GB und mehr umfassen kann, in eine verschlüsselte Umgebung ansteht – so daß auch der Desktop-Computer keine persönlichen Daten mehr enthält, welche nicht per TrueCrypt geschützt wären.