TrueCrypt im Notebook-Einsatz

Hauptlinks

- Startseite

- News

- 7-Tage-News

- Linklisten der News

- Newsindex-Übersicht

- AMD RDNA3

- AMD RDNA4

- AMD RDNA5

- Intel Xe

- Intel Battlemage

- Intel Celestial

- nVidia Ada Lovelace

- nVidia Blackwell

- nVidia Rubin

- AMD Zen 4

- AMD Zen 5

- AMD Zen 6

- Intel Raptor Lake

- Intel Meteor Lake

- Intel Lunar Lake

- Intel Arrow Lake

- Intel Panther Lake

- Intel Nova Lake

- Artikel

- Downloads

Suchen

TrueCrypt im Notebook-Einsatz

Das Verschlüsselungs-Programm TrueCrypt ist nun schon seit Jahren bekannt, viele Anwender haben aber durchaus ihre Berührungsängste mit solcherart Software. Diese sind allerdings unbegründet, das Programm stellt den Anwender nicht vor große Hürden, funktioniert durchgehend einwandfrei (und natürlich ohne Datenverlust) sowie erfüllt vor allem seinen Zweck der Verschlüsselung perfekt. Das nachfolgende Techlet soll die Einrichtung eines mit TrueCrypt verschlüsselten TrueCrypt-Volumes inklusive auch der besonders sicheren Variante eines versteckten TrueCrypt-Volumes zeigen, was insbesondere für mobil genutzte Computer interessant ist.

Anlässe für eine Datenverschlüsselung lassen sich viele finden: Von persönlichen oder dienstlich genutzten Daten über Ordner mit "Erwachseneninhalten", die natürlich nicht für jedermann bestimmt sind, bis hin zur reinen Diebstahlsicherung bei mobil genutzten Computern. Gerade letztgenannter Punkt wird oftmals nicht so beachtet, weil viele Anwender auf dem Notebook keine besonders schützenswerten persönlichen Daten haben (oder zu haben glauben). Diese Ansicht könnte sich aber ändern, wenn man sich einmal vorstellt, daß Notebook-Diebe sich nicht nur an der Hardware bereichern, sondern das Gerät auch intensiv auf persönliche Daten überprüfen. Selbst auf einem Notebook könnten hierbei dann Passwörter für Skype, für den eMail-Zugang oder für diverse Webseiten schlummern, deren Verlust in Richtung echter Internet-Krimineller auch nicht schön ist.

Hierbei sollte man auch einkalkulieren, daß mobile Geräte ja nicht nur im beschaulichen Deutschland genutzt werden, sondern sehr gern auch in den Urlaub mitgenommen werden – oftmals in Länder, wo die Diebstahl-Wahrscheinlichkeit deutlich höher als in Deutschland ist. Zudem kommt heutzutage leider immer noch das Risiko des Grenzübertritts hinzu – wenn man beispielsweise in die USA reist, sollte man durchaus damit rechnen, daß der Inhalt der eigenen Festplatte prophylaktisch kopiert werden kann. In anderen Staaten könnte man dagegen auf weniger staatliche, sondern mehr auf "private" Schnüffelwut treffen – und wer will schon eine Gewähr für die Seriösität von Grenzbeamten in Staaten der dritten Welt abgeben?

Ein ideales mobil genutztes Gerät kommt somit faktisch ohne jegliche Daten daher – dann ist maximal die Hardware stehlbar, aber eben keinerlei Daten entwend- oder kopierbar. Wenn das Gerät also wirklich wegkommt, muß man sich also wenigstens keine Gedanken über persönliche Daten oder in falsche Hände geratene Passwörter machen – dies ist im Fall des Falles deutlich beruhigender und somit der Verlust des Mobilgeräts besser zu verkraften.

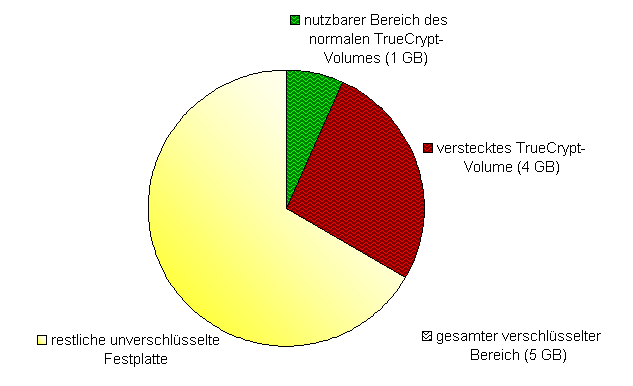

Bleibt das Problem der eventuellen Erpressbarkeit übrig, wenn jemand das (verschlüsselte) TrueCrypt-Volume auf dem Rechner sieht und in der Lage ist, den Rechnerbesitzer bezüglich des Passworts zu erpressen. Für diesen Zweck werden wir nachfolgend TrueCrypt mit zwei verschlüsselten "Volumen" anlegen, wobei eines davon offiziell und das andere versteckt ist. Sinn der Aktion ist dabei, daß man im Zweifelsfall das Passwort für das offizielle TrueCrypt-Volume herausrücken kann, welcher keinerlei persönliche Daten enthält. Daß noch ein verstecktes TrueCrypt-Volume existiert, ist dagegen nicht herausfindbar, womit man auch niemanden auf die Herausgabe des Passworts für eben dieses versteckte TrueCrypt-Volume erpressen kann – und nur dieses enthält dann natürlich die persönlichen Daten. Hier liegt auch der große Vorteil gegenüber der Variante mit einem vollverschlüsselten Notebook, wo man die Passwort-Erpresser eben nicht in die Irre führen kann.

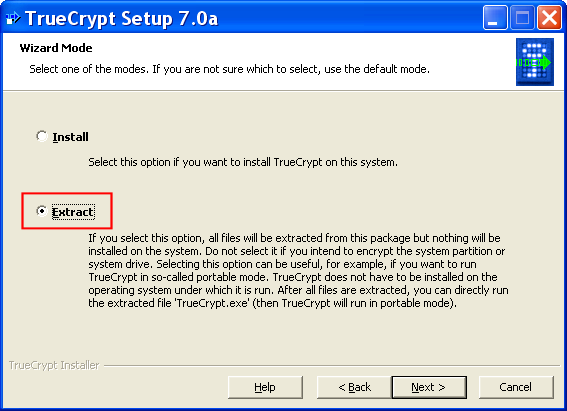

Für diese Aufgabe laden wir uns erst einmal das aktuelle TrueCrypt von der TrueCrypt-Homepage und installieren dieses. Dabei bietet TrueCrypt auch die Möglichkeit an, daß Programm nicht fest auf der Festplatte zu installieren, sondern einfach nur in einen Ordner extrahiert werden – natürlich ist das Programm selbst in der letztgenannten Version einwandfrei lauffähig. Dies kann nützlich sein, um kurzfristig das Vorhandensein von TrueCrypt auf seinem Rechner zu verschleiern, beispielsweise bei einem anstehenden Grenzübertritt: Dann löscht man einfach den TrueCrypt-Ordner (natürlich ohne ein eventuell darin liegendes TrueCrypt-Volume!) und bietet somit keinen einfachen Anhaltspunkt für das Vorhandensein eines verschlüsselten TrueCrypt-Volumes auf diesem Rechner.

TrueCrypt läßt sich dann jederzeit über die "TrueCrypt.exe" in dem gewählten TrueCrypt-Ordner starten. An den Standard-Einstellungen des Programms muß nichts geändert werden, diese sind so wie sie sind in Ordnung.