Hauptlinks

Suche

AMD bringt Microcode-Fixes gegen Spectre 2 bis einschließlich der ersten Bulldozer-Prozessoren

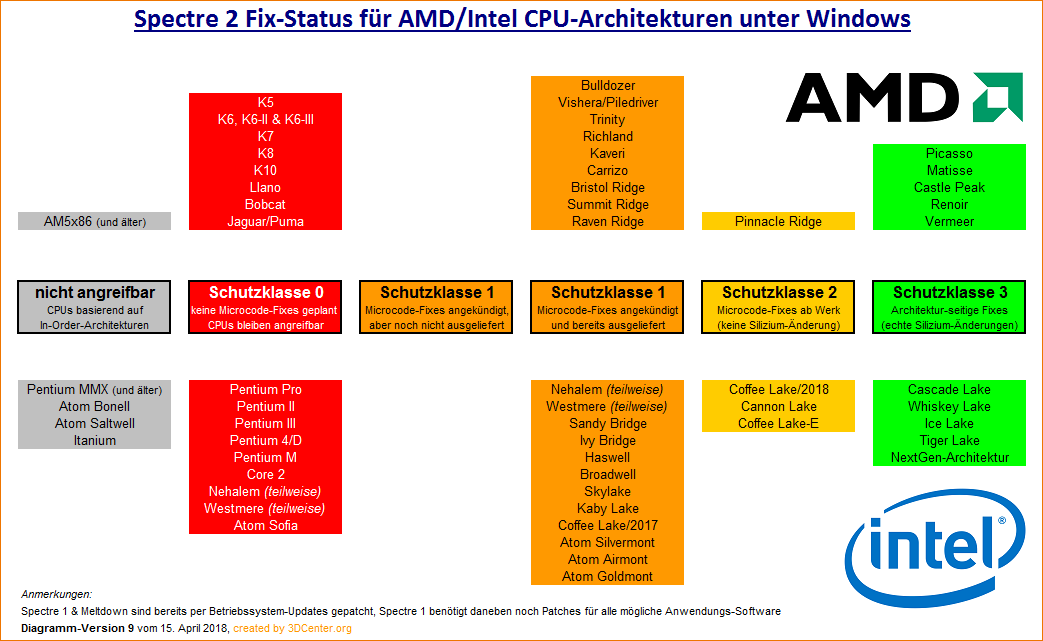

Nachdem Intel seine Arbeiten an Spectre-2-bezogenen Microcode-Fixes inzwischen abgeschlossen hat und von AMD die ganze Zeit nichts offizielles zu hören war, tritt nun in einem Rutsch die komplette Gegenmaßnahme gegenüber Spectre 2 auf AMD-Prozessoren an. So verkündet der Chipentwickler auf seiner IT-Sicherheits-Webseite, das man Mainboard- und PC-Herstellern sowohl Microcode-Fixes zum Schutz vor Spectre 2 zur Verfügung stellt, als auch das Microsoft das Problem softwareseitig mit dem monatlichen Patchday (am 10. April 2018) für Windows 10 v1709) für AMD-Prozessoren angeht. Wichtig in diesem Zusammenhang ist der Punkt, das der Spectre-2-Schutz bei AMD nur dann wirkt, wenn beide Komponenten eingespielt sind – sowohl der Microcode-Fix in den Prozessoren selber als auch der Patch über Windows Update. Daraus ergibt sich auch, das es derzeit keinen Spectre-2-Schutz auf Windows-Systemen unterhalb von Windows 10 v1709 gibt – ob selbiger für frühere Windows-Systeme noch nachgereicht wird, wurde bislang nicht bekanntgegeben.

Leider ist AMD genauso schmallippig bei der Frage der konkret gefixten Prozessoren bzw. Prozessoren-Generationen: Die einzige Information hierzu ist, das es Microcode-Fixes noch hinunter bis zu den ersten Bulldozer-Prozessoren aus dem Jahr 2011 geben wird. Dies soll wohl andeuten, das alle späteren AMD-Prozessoren dann automatisch mit gefixt werden – jedoch sicherlich nicht Prozessoren-Neuvorstellungen nach 2011, welche noch älteren Prozessoren-Generationen angehörten. Dies betrifft die letzten Modelle der K10-Architektur, inklusive wohl auch der allerersten AMD-APU "Llano" auf Basis einer K10-Abwandlung. Doch auch die reine Jahresmarke sagt noch nicht alles aus: Vollkommen unklar ist, wie AMD in dieser Frage mit seinen LowPower-Architekturen umgeht: Werden Bobcat-, Jaguar- & Puma-basierte Prozessoren ebenfalls noch mit Microcode-Fixes gegenüber Spectre 2 bedient – oder aber nur noch diese Teile, welche nach dem Bulldozer-Release herauskamen (Jaguar & Puma)? Bezüglich dieser Details sollte sich AMD sicherlich noch einmal mit einer (erschöpfenden) Stellungnahme erklären, derzeit kann teilweise nur geraten werden.

Sicher ist hingegen mit dieser Bekanntgabe, was nun mit den aktuellen und zukünftigen Ryzen-Prozessoren passiert: Summit Ridge (Ryzen 1 & Threadripper) sowie Raven Ridge werden wie gesagt über die nachträglichen Microcode-Fixes bzw. entsprechende BIOS-Updates bedient, der am Donnerstag antretende Ryzen-1-Nachfolger "Pinnacle Ridge" (Ryzen 2) wird dagegen schon Microsode-Fixes ab Werk tragen. Ob jene schon in den ausgelieferten Prozessoren selber enthalten sind, ist nicht sicher, vermutlich zumindest bei der anfänglichen (derzeit schon gefertigten) Charge noch nicht. Aber dafür dürften die verkauften Mainboards diese Microcode-Fixes dann vorhalten – wenn nicht vom Start weg, dann wenigstens mit den ersten BIOS-Updates. Grob gesehen kann man dies als "Fixes ab Werk" einordnen, denn wenigstens dann, wenn die jetzt für den Launch vorproduzierten Mainboards & Prozessoren abverkauft wurden, dürften alle Nachlieferungen dann generell die Fixes gleich schon an Bord haben.

Für alle AMD-Prozessoren ab der nachfolgenden "Zen 2" Architektur-Stufe hatte AMD bekanntlich schon Fixes auf Silizium-Ebene versprochen, dies dürfte alle ab dem Jahr 2019 ausgelieferten AMD-Prozessoren betreffen. Nicht mit Spectre-2-bezogenen Microcode-Fixes bedient werden somit alle früheren AMD-Prozessoren bis zum K10 (und dessen Derivaten) – wobei AMD in seiner diesbezüglichen Dokumentation bislang nur K8- und K10-basierte Prozessoren als betroffen nennt. Allerdings wurden an dieser Stelle noch ältere AMD-Prozessoren auch nicht explizit als "nicht betroffen" gekennzeichnet – so das vor einer klärenden Stellungnahme weiterhin davon ausgegangen werden muß, das alle früheren AMD-Prozessoren mit Out-of-Order-Architektur grundsätzlich von Spectre 2 angreifbar wären. Natürlich gibt es kaum eine Chance, das sich solch alten Systeme noch im Produktiveinsatz befinden, insofern muß man hierfür nicht zwingend Fixes liefern – aber wenigstens die Dokumentation sollte vollständig sein.

Der Weg zum Schutz vor Spectre 2 bei älteren AMD-Prozessoren ist zudem etwas aufwendiger als bei Intel – wie auch, das nicht bei jedem System die reale Verfügbarkeit entsprechender Fixes garantiert werden kann. Denn im Gegensatz zu Intel werden bei AMD die Microcode-Fixes nur über reguläre BIOS-Updates zur Verfügung gestellt – was immer das Risiko beinhaltet, das einzelne Mainboard- und PC-Hersteller sich trotz seitens AMD zur Verfügung gestellter Microcode-Fixes um diese Supportarbeit bei älteren Systemen drücken. Bei Intel gibt es dagegen die Microcode-Fixes sowohl in Form von BIOS-Updates, als auch werden die Microcode-Fixes direkt über Windows Update verteilt. Damit werden dann auch solche Systeme erreicht, wo es keine BIOS-Updates mehr gibt. Bei Intel ist zwar noch nicht ganz sicher, ob diese Methode der Verteilung der Microcode-Fixes per Windows Update wirklich alle Prozessoren betrifft, vorteilhaft im Sinne einer größeren Patch-Abdeckung ist diese Methode so oder so. In diesem Sinne wäre anzuraten, das AMD sich bei Microsoft um denselben zusätzlichen Patch-Weg bemüht.

Ganz allgemein betrachtet muß zugunsten von AMD noch erwähnt werden, das die Ausnutzung von Spectre 2 auf AMD-Prozessoren generell sehr viel aufwendiger ist, in der Praxis somit ein deutlich vermindertes Risiko auf AMD-Hardware besteht. Immerhin müsste ein Angreifer einen Angriff mittels Spectre 2 speziell auf AMD-Prozessoren abstimmen – was angesichts des geringen Marktanteils von AMD gerade im professionellen Bereich als "zu viel Arbeit für zu wenig Gewinn" erscheint. Diese Argumentation funktioniert allerdings nicht mehr, sobald ein entsprechender Spectre-2-Angriff Einzug in einen der üblichen Exploit-Baukästen halten sollte – dann kann das ganze automatisiert erfolgen, besteht keine keine zusätzliche Arbeit mehr. Insofern sollte man sich nicht all zu sehr von der These täuschen lassen, das AMD-Hardware gegenüber Meltdown & Spectre grundsätzlich viel sicherer ist – dies ist eine rein technische Einordnung, gepatcht werden sollte trotzdem zwingend. Mittels der nun vorliegenden Microcode-Fixes bei AMD & Intel kann man sich nunmehr bald auf die Suche bei den Mainboard- und PC-Herstellern nach entsprechenden BIOS-Updates begeben, spätestens zum Monatsende sollte jene dann entsprechend reagiert haben.

Verwandte News

- Neuer Artikel: Wie geht es weiter im CPU-Geschäft nach Meltdown & Spectre?

- Sicherheitslücken "Meltdown" & "Spectre" in Intel-, AMD- und ARM-Prozessoren benannt

- Microsofts Update-Sperre bei Windows 7/8.1 auf neueren Prozessoren tritt in Kraft

- Microsoft verhindert automatische Windows-Updates für Kaby-Lake-Prozessoren unter Windows 7/8

- AMD bestätigt technische Daten, Launchtermin und niedrigere Preislagen zur zweiten Ryzen-Generation

- Umfrage-Auswertung: Was ist eine vernünftige Anzahl an CPU-Kernen im Notebook?

- Intel bietet durchgängigen Schutz vor Spectre 2 nunmehr erst ab der Sandy-Bridge-Generation an

- Umfrage-Auswertung: Wie ist der Ersteindruck zu AMDs Raven Ridge?

- Vorab-Test von Ryzen 2 zeigt 8-9% mehr Anwendungs-Performance an

- Umfangreiche SiSoft-Benchmarks zu Ryzen 5 2600 & Ryzen 7 2700X aufgetaucht