Hauptlinks

Suchen

News des 8./9. Oktober 2011

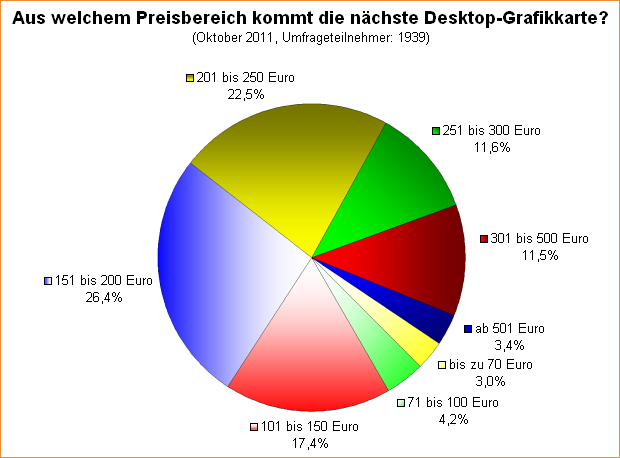

Die Umfrage der letzten Woche drehte sich um den (vermutlichen) Preisbereich der nächsten Desktop-Grafikkarte und war damit inhaltlich eine halbe Kopie der vorletzten Umfrage zum (vermutlichen) Preisbereich des nächsten Desktop-Prozessors. Die bei der Umfrage abgegebenen Stimmen sehen in der Verteilung auch ziemlich ähnlich aus, wieder gibt es einen klaren Peak im Preisbereich von 151 bis 200 Euro, flankiert von zwei starken Ausschlägen in den direkt angrenzenden Preisbereichen 101 bis 150 Euro sowie 201 bis 250 Euro. Der Unterschied zur Prozessoren-Umfrage liegt darin, daß es eine gewisse Tendenz zu einem etwas höherem Preispunkt gibt: Bei den Grafikkarten gibt es noch einen starken Zuspruch in der Preisklasse von 301 bis 500 Euro (11,5%), während diese Preisklasse bei den Prozessoren nur noch gering goutiert wird (4,4%).

Einige Wellen schlägt dieses Wochenende die Meldung über die Analyse des Bundestrojaners durch den Chaos Computer Club (CCC). Dabei wird in erster Linie auf zwei Punkten eingeschlagen, welche aber unter diesen Umständen vielleicht eher "normal" sind: Erstens geht es darum, daß die staatlichen Schnüffler für die Quellen-TKÜ (Abhören der reinen Kommunikation) und genauso für die Vollüberwachung keine unterschiedliche Software programmiert haben, sondern daß dies dieselbe Software ist – womit also zur Quellen-TKÜ eine Software eingesetzt wird, welche genauso auch zur Vollüberwachung befähigt wäre. Und zweitens stößt die Funktionalität des Bundestrojaners auf, nachträglich weitere Software-Module nachladen zu können, womit der Funktionsumfang also auch erweitert werden kann – darunter dann potentiell auch illegale Funktionen zur Deponierung belastender Indizien auf dem Rechner der Zielperson.

Dabei ist es allerdings verständlich, wenn für den Zweck eines Bundestrojaners – der also unbemerkt ein PC-System überwachen soll – nicht zwei unterschiedliche Programme entwickelt werden, welche sich nur im Grad der Überwachungsmaßnahmen unterscheiden. Selbst wenn man für die Quellen-TKÜ einen extra Bundestrojaner auflegen würde – die Software für die genauso mögliche Vollüberwachung muß (in ihrem Sinne) nun einmal über die vorgenannten Fähigkeiten verfügen. Die in den aktuellen Presseberichten beschworene Angst vor der Willkür staatlicher Ermittler (bezüglich des Deponierens von belastenden Indizien) mag einfach verkaufbar sein, bei vielen anderen polizeilichen Ermittlungsmethoden besteht allerdings genauso wenig ein echter Schutz davor, daß die staatlichen Ermittler bewußt unfair spielen – belastender Indizien können genauso gut auch bei Hausdurchsuchungen oder aber bei der behördlichen Auswertung von beschlagnahmten Rechnern deponiert werden.

Unser Rechtssystem geht nun einmal dogmatisch davon aus, daß die staatlichen Ermittler sich an die gesetzlichen Vorgaben halten bzw. zumindest Niemanden durch manipulierte Beweise belasten. Wer so etwas vor Gericht behauptet, der ist in der Bringpflicht, dies entsprechend zu beweisen – und nicht der Ermittlungsbeamte muß beweisen, daß er korrekt und nachweisbar gearbeitet hat. Natürlich wird es mittels des Bundestrojaners einfacher, jemanden bewußt falsche Indizien unterzuschieben – andererseits wird es durch den Bundestrojaner genauso auch einfacher, jegliche elektronischen Beweismittel generell abzulehnen, sofern der Bundestrojaner im Spiel war. Denn durch die schlechte Programmierung der Software kann nicht ausgeschlossen werden, daß sich Dritte zwischenschalten und auf dem Rechner der Zielperson herumfuhrwerken – in gewissem Sinne haben die staatlichen Ermittler mit diesem Bundestrojaner also ein klassisches Eigentor geschossen.

Daneben ist sicherlich noch der Punkt interessant, ob man das Wirken des Bundestrojaners mittels einfacher Mittel selber erkennen kann. Die Ausführungen des CCC gehen an dieser Frage leider etwas vorbei, sagen läßt sich aber folgendes: Erstens einmal liegt unter c:\windows\system32\ eine Datei namens "mfc42ul.dll" (es liegen dort üblicherweise auch andere, ungefährliche Dateien mit dem Namen mfc42*.dll), die aber nicht von Microsoft kommt. Und zweitens wird eine "winsys32.sys" (den exakten Dateiort hat der CCC leider nicht genannt) über die AppInit-Funktion mit jedem Betriebssystem-Start automatisch geladen. Diesen Autorun-Eintrag zeigt beispielsweise Sysinternals Autoruns an, mittels dieses Tools sollte man eine Infektion durch den Bundestrojaner gemäß diesen Informationen also entdecken können. Da die Kommunikation mit dem Control-Server des Bundestrojaners zudem über ein Andocken an den Windows-Explorer läuft, wäre der Trojaner anscheinend wirkungslos, wenn man dem Windows-Explorer den Internetzugang (den dieser sowieso nicht benötigt) mittels einer Firewall verbietet. Sofern die Antiviren-Hersteller allerdings Wort halten, wird der Bundestrojaner sowieso demnächst von jeder normalen Antiviren-Software entdeckt werden.