Wie geht es weiter im CPU-Geschäft nach Meltdown & Spectre?

Die CPU-Sicherheitslücken Meltdown & Spectre [2] stellen augenscheinlich einen erheblichen Bremsklotz beim CPU-Neukauf bzw. der Planung dessen dar, da insbesondere in vielen Foren generell das Abwarten auf entsprechend "Meltdown/Spectre-freie CPUs" empfohlen wird. Allerdings fliegen hierzu auch (nicht unerwartet angesichts der mangelhaften Informations-Politik der Hersteller) reihenweise sehr wackelige Aussagen und Annahmen durch die Botanik. Selbige wurden erst kürzlich durch Intel höchstselbst befeuert, als man bei der Bekanntgabe der Quartalszahlen [3] erwähnte, an Hardware-mäßig von Meltdown & Spectre freien CPUs zu arbeiten und jene bereits im Jahr 2018 an den Start bringen zu können. Je nachdem wie genau man dies betrachtet, könnte sich dies entweder als Nebelkerze oder aber pures Wunschdenken herausstellen – denn ein was muß klar sein: Schnell passiert in einer CPU-Entwicklung überhaupt nichts.

Allein die Zeitspanne von Designfertigstellung über Tape-Out und anschließender Evaluierung bis zur Marktreife dauert bei CPUs regelmäßig vier bis fünf Quartale, dies ist deutlich mehr als bei Grafikchips (zwei bis vier Quartale). Selbst einen einfachen Hardware-Fix unterzubringen, setzt normalerweise ein neues Stück Silizium voraus, was selbst bei einer schon evaluierten CPU noch einmal mindestens ein halbes Jahr zusätzlicher Zeit benötigt. Für eine echte Überarbeitung der Architektur bzw. Teile dieser muß man dagegen richtiggehend zurück in die Design-Anteilung, was nachfolgend den kompletten Weg von Tape-Out über Evaluierung bis zur Marktreife erneut notwendig macht. Eingedenk der Zeit, welche die Design-Abteilung für ihre Arbeit benötigt, kann man in diesem Fall von einem insgesamten Zeitbedarf nicht unter anderthalb Jahren (!) ausgehen – bei Schwierigkeiten mit den Designänderungen sogar noch mehr. Und man sollte an dieser Stelle einrechnen, das hierbei mit der Sprungvorhersage an einem der heikelsten Teile der gesamten CPU-Architektur herumgebastelt wird.

Dies ist mit Intels Ansage [5], noch dieses Jahr Hardware-mäßig Meltdown/Spectre-freie CPUs bringen zu wollen, nahezu unmöglich zu vereinbaren – und wird noch unwahrscheinlicher angesichts des Punkt, wie Hühnerhaufen-mäßig die CPU-Entwickler derzeit auf diese Sicherheitslücken schon bei ihren aktuellen Prozessoren reagieren. Zudem spricht die Art der Spectre-Sicherheitslücke gegen schnelle Fixes, die umgehend alles abdichten (wie dies bei Meltdown mittels der entsprechenden Betriebssysten-Patches bereits der Fall ist). Denn sofern man den eher vorsichtigen Stimmen glaubt, ist noch nicht einmal ganz offenbart, auf welchen Wegen Spectre insgesamt alles nutzbar ist. Gut möglich, das die Hersteller also auch in Zukunft noch ihre Spectre-Patches nachbessern müssen, sofern neue Angriffsvektoren oder aber Möglichkeiten zur Überwindung in den bisherigen Fixes gefunden werden.

| betroffen | Gegenmaßnahmen | Lösungschance | |

|---|---|---|---|

| Meltdown | nur Intel | Windows-Patch | mittels Windows-Patch nach bekanntem Wissen zu 100% erledigt |

| Spectre 1 | AMD & Intel | Windows-Patch sowie weitere Fixes in zahlreicher Anwendungssoftware (gerade Browser) | die Fixes in der Anwendungsoftware werden Zeit benötigen, daher kann eine Immunität gegen Spectre 1 nur mit der Zeit aufgebaut werden; ein 100%iger Schutz ist jedoch nur mit (wirklich) neuer Hardware möglich |

| Spectre 2 | AMD & Intel | Windows-Patch samt BIOS-Update | nach den Patches sehr wesentlich erschwert; ein 100%iger Schutz ist jedoch nur mit (wirklich) neuer Hardware möglich |

All dies legt letztlich die These nahe, das Intel mit der (angeblichen) Spectre-Unanfälligkeit bei kommenden Intel-Prozessoren mehr oder weniger nur eine Hardware-mäßige Integration der Spectre-Fixes für die aktuellen Intel-Prozessoren meint – nicht aber einen Architektur-Umbau der Intel-Prozessoren, damit jene ganz generell vor Spectre-Attacken sicher sind. Grob gesagt dürfte Intel seine kommenden CPUs einfach bereits mit einem integrierten BIOS-Update gegen Spectre ausliefern (im genauen wird der CPU-Microcode entsprechend angepasst) – was allerdings nur der Patch-Maßnahme bei den aktuellen Intel-Prozessoren entspricht. Trifft diese These zu, wäre der Spectre-Schutz der kommenden Intel-Prozessoren zwar vom ersten Tag an garantiert, würde genauso aber auch nur der technologischen Güteklasse des Spectre-Schutzes der aktuellen Intel-Prozessoren entsprechen.

An dieser Stelle von einem "Hardware-Fix" oder gar "Meltdown/Spectre-freien CPUs" zu sprechen, erscheint uns etwas vermessen. Denn der hierbei alleinig veränderte Microcode zählt eher denn zur Firmware der Prozessoren, nicht direkt zur Hardware – genauso auch wie diese Art von Fix auch weiterhin die Chance offenläßt, das neue Wege des Spectre-Angriffes entdeckt werden, welche dann nachfolgend erneut mittels Microcode-Updates (oder anderen Patches) auch bei diesen kommenden neuen Intel-Prozessoren geschlossen werden müssen. 100%ig wäre diese Methode also mitnichten – und genau das würde man sich aber unter einer "Meltdown/Spectre-freien CPU" vorstellen. Aktuell zählen darunter beispielsweise alle im In-Order-Prinzip arbeitenden CPUs, dies sind bei Intel beispielsweise die früheren Atom-Prozessoren (vor der Silvermont-Generation) – hier fehlt schlicht das ausnutzbare CPU-Feature, ergo können bei diesen Prozessoren auch weitere Entwicklungen und Entdeckungen keine neue Verwundbarkeit hervorfördern.

Andererseits sind die Microcode-Updates ab Werk aber auch der einzige Weg, alsbald entsprechend (weitgehend) bereinigte Produkte anbieten zu können – echte Änderungen an der Sprungvorhersage der Intel-Prozessoren sind wie gesagt kaum unterhalb eines Zeitrahmen von anderthalb Jahren zu realisieren. Intel steht damit auch nicht allein da, sondern alle betroffenen CPU-Entwickler von ARM über AMD, IBM, Oracle bis hin zu Zhaoxin stehen hier vor der exakt derselben Problematik. Der Weg zu Meltdown/Spectre-freien CPU-Architekturen wird lang und steinig, womöglich sogar nicht einmal im ersten Versuch zu 100% erfolgreich sein, womöglich daher immer wieder mit zusätzlichen Microcode-Updates für neu gefundene Angriffswege verbunden sein. Sofern die CPU-Entwickler dies ohne größere Performance-Verluste realisieren können, ist dies auch nicht ganz so tragisch. Immerhin muß man zur Ehrenrettung insbesondere von Intel anführen, das Meltdown & Spectre nur zusammen mit dem Angriffsweg der "Seitenkanalattacke [6]" funktionieren – und jene zu Zeiten der ersten Out-of-Order-Architekturen reinste Theorie waren sowie erst in den letzten Jahren praktisch realisierbar wurden.

Für denjenigen PC-Nutzer, welche derzeit oder absehbar eine neue CPU kaufen wollen, sind dies zugegeben nur schwache Trostpunkte – relevant ist an dieser Stelle, was die CPU-Entwickler im PC-Bereich demnächst an Fix-Stufen zu bieten haben werden. Gemäß der vorstehenden Ausführungen läßt sich dies in drei Schutzklassen an möglichen Fixes seitens der CPU-Entwickler einteilen. Deren Aufgabe liegt natürlich primär in Maßnahmen gegenüber Spectre, da Meltdown wie bekannt mittels der schnellen Betriebssystem-Updates für Linux und Windows inzwischen eine faktisch erledigte Angelegenheit darstellt:

|

Schutzklasse (1) – Nachträglich mittels Microcode-Update gefixte Prozessoren

Hierbei wird ein Microcode-Update angesetzt, welches neue CPU-Befehle mitbringt, die einen weitgehenden Spectre-Schutz bieten (Meltdown wird dabei mittels eines Betriebssystem-Updates unschädlich gemacht). Selbiges kostet etwas an Performance (bei älteren CPUs angeblich mehr als bei neueren), kann aber in vergleichsweise kurzer Zeit seitens der CPU-Entwickler und Mainboard-Hersteller zur Verfügung gestellt werden. Als Nachteil werden viele älteren CPUs (trotz technischer Möglichkeit) keinen solchen Fix mehr erhalten, da deren Support eingestellt wurde. |

|

Schutzklasse (2) – Ab Werk mittels Microcode-Update gefixte Prozessoren

Hierbei wird wieder ein Microcode-Update angesetzt, welches neue CPU-Befehle mitbringt, die einen weitgehenden Spectre-Schutz bieten (Meltdown wird dabei mittels eines Betriebssystem-Updates unschädlich gemacht). Selbiges kostet etwas an Performance (bei neueren Prozessoren angeblich weniger als bei älteren) und ist vor allem bereits im Auslieferungszustand vorhanden, weswegen die CPU-Herstellern dann von "Meltdown/Spectre-freie Prozessoren" sprechen, obwohl es eigentlich keine Änderungen auf echter Hardware-Ebene gegeben hat. Dafür ist jene Methode bei jeder neu herauskommenden CPU-Generation ansetzbar und wird wohl genauso auch bei allen demnächst antretenden neuen CPUs realisiert werden. |

|

Schutzklasse (3) – Meltdown/Spectre-freie CPU-Architekturen

Hierbei gibt es Änderungen an der CPU-Architektur selber, um Meltdown & Spectre auf grundsätzlicher Ebene bestmöglich zu verhindern. Bei guter Ausführung ist es sogar möglich, dies ohne den ansonsten üblichen Performance-Verlust durch die Meltdown/Spectre-Fixes zu realisieren. Dafür braucht dieser Weg entsprechend an Zeit, da in die CPU-Architektur selber in erheblichen Maßstab eingegriffen werden muß. Eine realistische Zeitschätzung hierfür liegt deshalb bei nicht unterhalb von anderthalb Jahren, je nach Höhe der konkreten Aufgabe bzw. dabei auftretenden Schwierigkeiten eventuell sogar noch mehr. |

Davon ausgehend ist es schwerlich anzunehmen, das wir CPUs der Schutzklasse (3) mit also Meltdown/Spectre-freier CPU-Architektur alsbald sehen bzw. kaufen können. Die CPU-Käufer des Jahres 2018 werden sich wohl oder übel mit CPUs der Schutzklasse (2) zufriedengeben müssen – was technologisch nicht besser ist als bei CPUs der Schutzklasse (1), nur eben das der Spectre-Fix garantiert schon ab Werk dabei ist und man nicht mittels BIOS-Updates dem selber hinterherrennen muß. Intels Aussage der "Meltdown/Spectre-freien CPUs im Jahr 2018" darf man wohl unter dem Gesichtspunkt betrachten, das hierbei schlicht alle im Markt befindlichen CPUs ganz automatisch das Microcode-Update gegen Spectre tragen werden, man also nicht auf die gnädige Mithilfe der Mainboard- oder Notebook-Hersteller angewiesen ist. Dies ist natürlich auch ein Fortschritt – aber eben noch keine echte Hardware-Änderung gegenüber Meltdown & Spectre, selbiges kann es wohl erst nach dem Jahr 2018 geben.

Gut ist diese faktisch nicht vorhandene Differenz auf technologischer Ebene bei den Fällen von AMDs Raven-Ridge-APUs [7] und Intels Coffee-Lake-Prozessoren [8] zu sehen: Schließlich sind Teile dieser CPU-Generationen bereits im Markt, sollen aber in Kürze durch neue CPU-Modelle ergänzt werden – bei Raven Ridge die entsprechenden Desktop-Modelle [9], bei Coffee Lake die lange erwartete zweite Welle [10]. In beiden Fällen dürfte AMD und Intel höchstmöglich darum bemüht sein, bereits Prozessoren mit Spectre-Fix auszuliefern, alles andere würde den CPU-Entwicklern speziell seitens der Mainstream-Presse glatt um die Ohren fliegen. Dafür hilft natürlich allein die Maßnahme eines Microcode-Updates direkt ab Werk, da Eingriffe in die CPU selber (selbst minimale) aufgrund des bereits feststehenden Stücks Silizium natürlich nicht mehr machbar sind (oder eine Verzögerung von nicht unter einem halben Jahr bedeuten). Die ersten Teile von Raven Ridge & Coffee Lake werden dann also ohne Spectre-Schutz ausgeliefert sein, die jeweils zweite Welle kommt dann mit Spectre-Fix ab Werk – und beides ist haargenau dasselbe Stück Silizium. So viel zum Thema eines "Hardware-Schutzes" gegenüber Spectre ...

Jenen echten Hardware-Schutz vor Spectre werden wir erst bei Prozessoren mit Meltdown/Spectre-freier CPU-Architektur (Schutzklasse 3) sehen. Dies dürfte bei AMD nicht vor Ryzen 4 und bei Intel nicht vor Tiger Lake sein – beides Prozessoren-Generationen, welche erst für die Jahre 2019/2020 in den Roadmap der CPU-Entwickler stehen. Ryzen 3 auf Basis von Zen 2 dürfte leider auch noch etwas noch zu früh für echte Hardware-Fixes gegenüber Spectre kommen, da laut AMD das Design von Zen 2 bereits abgeschlossen [11] ist. Die Hand ins Feuer können wir für diese Abschätzung allerdings nicht legen, dies ist nahezu nur laut gedacht und ergibt sich nur anhand von Überlegungen, nicht jedoch anhand von klaren Aussagen der CPU-Entwickler. Jene halten derzeit mit jeglichen konkreten Aussagen natürlich weit hinter dem Berg, insofern ist derzeit zur Einschätzung der Lage am CPU-Markt wirklich nur die nachfolgende (fehlbare) Abschätzung möglich:

| Gegenmaßnahmen der CPU-Entwickler gegenüber Spectre | ||||

|---|---|---|---|---|

| anfällig | Gegenmaßnahme | geplant | verfügbar | |

| AMD K5 bis Bulldozer/Vishera (inkl. APUs) | wahrscheinlich | 1 – nachträgliches Microcode-Update | nichts geplant | Nutzer werden im Regen stehen gelassen |

| AMD Ryzen & Raven Ridge (Mobile) | ja | 1 – nachträgliches Microcode-Update | ja | derzeit unbekannter Zeitpunkt |

| AMD Raven Ridge (Desktop) (Febr. 2018 [9]) | ja | 2 – Microcode-Update ab Werk | ja | ab Auslieferung |

| AMD Ryzen 2 (April 2018 [12]) | ja | 2 – Microcode-Update ab Werk | ja | ab Auslieferung |

| AMD Ryzen 3 (2019 [11]) | ja | 2 – Microcode-Update ab Werk | ja | ab Auslieferung |

| AMD Ryzen 4 (2020 [11]) | vermutlich nein | 3 – Meltdown/Spectre-freie Architektur | Dies ist derzeit eine reine Vermutung! | |

| Intel Pentium Pro bis Ivy Bridge | wahrscheinlich | 1 – nachträgliches Microcode-Update | nichts geplant | Nutzer werden im Regen stehen gelassen |

| Intel Haswell & Broadwell | ja | 1 – nachträgliches Microcode-Update | ja | zurückgezogen, vermutlich ab Febr. 2018 |

| Intel Skylake, Kaby Lake & Coffee Lake | ja | 1 – nachträgliches Microcode-Update | ja | teilweise ja, Rest bis Ende Jan. 2018 |

| Intel Coffee Lake (2. Welle) (Frühj. 2018 [10]) | ja | 2 – Microcode-Update ab Werk | ja | ab Auslieferung |

| Intel Cascade Lake (Q4/2018 [13]) | ja | 2 – Microcode-Update ab Werk | ja | ab Auslieferung |

| Intel Ice Lake (Ende 2018 [14]) | ja | 2 – Microcode-Update ab Werk | ja | ab Auslieferung |

| Intel Tiger Lake (Ende 2019 [14]) | vermutlich nein | 3 – Meltdown/Spectre-freie Architektur | Dies ist derzeit eine reine Vermutung! | |

Wir würden gern besseres berichten – aber so ist die Situation, wie sich derzeit darstellt. Jene kann sich natürlich noch ändern – beispielsweise wird im Linux-Bereich derzeit darüber diskutiert, ob man weitgehend oder ganz ohne Microcode-Updates auskommen kann, was die Sache zumindest für die CPU-Entwickler unglaublich vereinfachen würde [15]. Allerdings müsste dazu zum einen Microsoft seine bisherige Strategie zur Spectre-Bekämpfung grundsätzlich ändern (man müsste den sogenannten Retpoline-Ansatz von Google übernehmen), zum anderen müsste jener natürlich auch erst noch weiter erforscht und entwickelt werden, hierzu ist längst noch nicht alles eruiert worden.

Insofern sind derzeit noch viele Wege aus diesem Dilemma denkbar – was das halbwegs sicher anzunehmende Prozedere sein wird, ist vorstehend zusammengefasst. Die CPU-Entwickler dürfen uns natürlich gern der Schwarzmalerei überführen und ihre Hausaufgaben bezüglich wirklich Meltdown/Spectre-freier CPUs deutlich früher erledigen, alternativ dürfen auch gern grundsätzlich andere Wege zur Meltdown/Spectre-Bekämpfung gefunden werden. Sofern dies eintritt, wird dieser Artikel entsprechend mit Nachträgen versehen werden, so daß aus diesen Nachträgen der jeweils aktuelle Stand bezüglich Meltdown/Spectre-freier PC-Prozessoren abgelesen werden kann.

Wie geht es weiter im CPU-Geschäft nach Meltdown & Spectre? (Nachträge)

Nachtrag vom 31. Januar 2018

AMD hat nun sogar etwas dazu gesagt, in welcher Form zukünftige Hardware Spectre-sicher sein soll (gegenüber Meltdown ist AMD sowieso nicht anfällig) – im übrigen die erste Aussage eines Herstellers, welche halbwegs konkret ist und nicht einfach nur Nebelkerzen à "alles wird gut" versprüht. Laut AMD soll Zen+ ("Pinnacle Ridge [18]" für Ryzen 2 & Threadripper 2 [12]) mit Microcode-Updates ab Werk versorgt werden – so, wie es zu erwarten war und wie es auch nicht besser geht bei diesem seit vielen Monaten bereits in praktischer Erprobung befindlichem Stück Silizium. Für Zen 2 ("Matisse [19]" für Ryzen 3 & Threadripper 3 [11]) verspricht man hingegen bereits Hardware-Änderungen im Chipdesign, welche den Prozessor gegen "Spectre-ähnliche Angriffe" abhärten sollen. Dies kommt etwas überraschend, denn laut den von AMD zum Jahresanfang präsentierten neuen Roadmaps [11] ist das Zen-2-Design jedoch schon finalisiert.

| Longer term, we have included changes in our future processsor cores, starting with our Zen 2 design, to further address potential Spectre-like exploits. Quelle: Dr. Lisa Su, AMD (via PCWorld [20]) |

Der Einwand, das wichtige Hersteller bereits im Sommer 2017 über Meltdown & Spectre [2] informiert worden sind, zieht hierbei nicht besonders, denn AMD hatte noch zum Zeitpunkt dieser Roadmaps die eigene (sicherlich kleine) Verwundbarkeit gegenüber Spectre bestritten – und auch jetzt noch arbeitet man bei AMD daran, diese Verwundbarkeit noch etwas genauer zu eruieren. Die Chance, in dieser Situation derart umgehend Hardware-Fixes an einem durchaus heiklen Teil der CPU-Architektur anbringen zu können, ist verschwindend gering (es handelt sich im eigentlichen nicht um Fixes, sondern um Design-Anpassungen). Gut möglich, das AMDs bisherige Darstellung der Fertigstellung des Zen-2-Designs vielleicht etwas "optimistisch" war – nachweisbar wäre dies sowieso nie. Denkbar wäre allerdings auch, das AMD die Hardware-Änderungen gegen Spectre einfach in ein neues Stepping von Zen 2 einfließen läßt – ausgehend von der praktischen Erfahrung, das gerade im CPU-Bereich nie ein allererstes Stepping bereits Produktionsreife erzielt. Hiermit wäre eine parallele Arbeit an der Zen-2-Evaluierung und gleichzeitig der Einbindung weiterer Hardware-Änderungen am Zen-2-Design zumindest bis zu einem gewissen Maße denkbar.

Von der Klasse dessen, was da als Spectre-Gegenmaßnahme herauskommt, wird man sich überraschen lassen müssen – denn trifft die These einiger Sicherheitsforscher zu, das wir bei Spectre gerade erst einmal die Spitze des Eisbergs an Möglichkeiten sehen, dürften Hardware-Änderungen gegen Spectre sicherlich auch noch mit das Thema nachfolgender CPU-Generationen sein. So richtig befriedigende Hardware-Gegenmaßnahmen (mit auch geringstmöglichen Performance-Verlust) sollte man eigentlich erst von CPU-Generationen erwarten, deren Designphase derzeit eher noch am Anfang steht – wo also durchaus noch die Zeit vorhanden ist, die Problematik ganz grundsätzlich anzugehen. Andererseits muß auch klar zugunsten von AMD gesagt werden, das AMD-Prozessoren von dem (gefährlicheren) Meltdown gar nicht betroffen sind und Spectre-Angriffe bei AMD eine sehr viel höhere Schwierigkeit als bei Intel darstellen. AMD muß natürlich zugunsten professioneller Bedürfnisse trotzdem alles menschenmögliche gegen Spectre tun – in der Praxis des normalen PC-Anwenders geht jedoch von der Kombination "AMD + Spectre" kaum ein echtes Risiko aus (im klaren Gegensatz zu Intel).

Nachtrag vom 4. Februar 2018

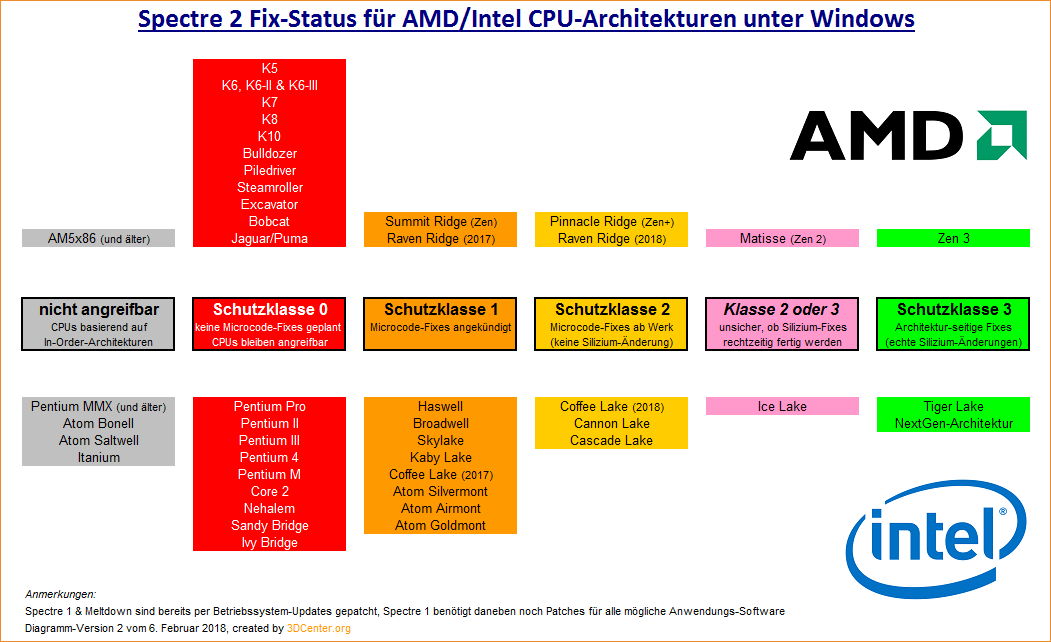

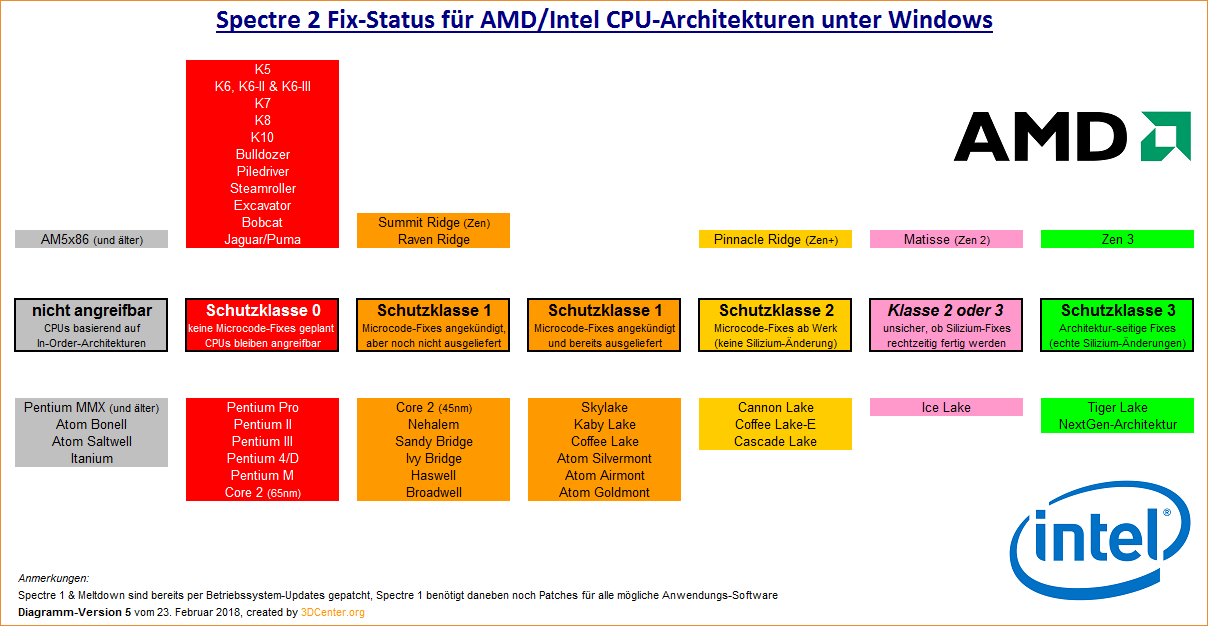

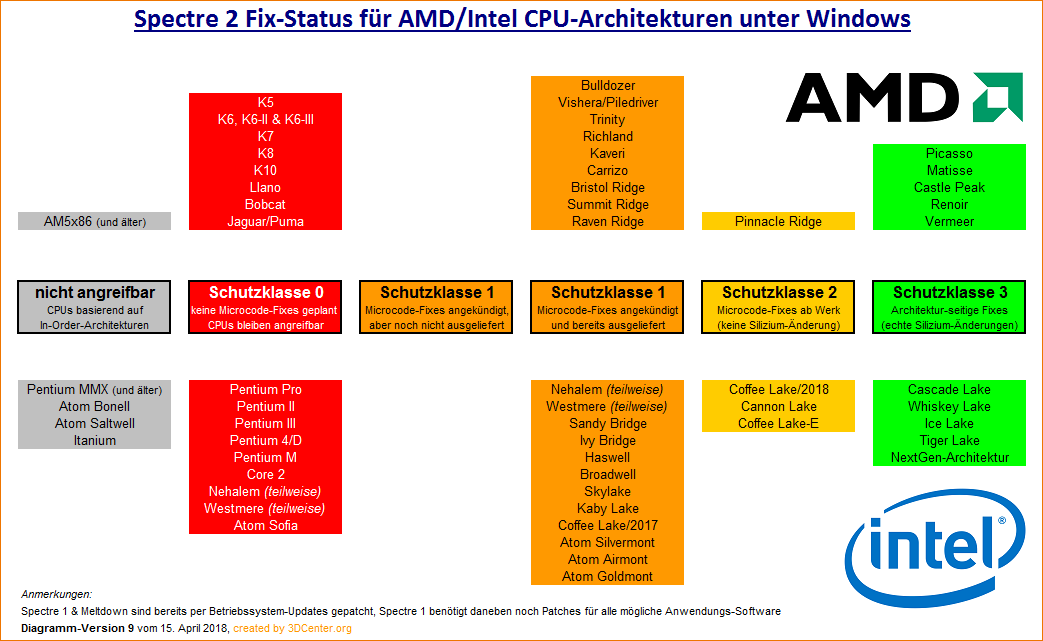

Um der kürzlichen Aussage [21] von AMD, bereits Zen 2 (Codename "Matisse" für Ryzen 3 & Threadripper 3) würde mit Hardware-Änderungen an der eigentlichen CPU-Architektur zur Bekämpfung der Spectre-Sicherheitslücke daherkommen, besser gerecht zu werden und nebenbei das ganze auch etwas plastischer darzubieten, haben wir die Aussagen des Meltdown/Spectre-Artikels mal in nachfolgendes Bild/Diagramm gegossen. Jenes ist bewußt darauf angelegt, durch neuere Informationen korrigiert zu werden – beispielsweise ist derzeit unklar, wie weit zurückgehend Intel nun überhaupt Microcode-Updates aufgelegen will (welche von den PC/Notebook/Mainboard-Herstellern nachfolgend für entsprechende BIOS-Updates genutzt werden können): Intels ursprüngliche Aussage lautet auf alles, was bis 5 Jahre zurückreicht – dies würde normalerweise alles ab Haswell bedeuten, eventuell auch noch Ivy-Bridge-E/SP, welches terminlich erst im Jahr 2013 kam (die originale Ivy-Bridge-Architektur erschien allerdings bereits im Jahr 2012). Andere Stimmen gehen wiederum davon aus, das Intel alles ab Sandy Bridge noch mit Microcode-Updates bedenken wird – und nachdem Intel kürzlich sowieso alle bisherigen Microcode-Updates zurückgezogen hat, ist das ganze einmal mehr vollkommen in der Schwebe.

Bei AMD ist hingegen noch fraglich, ob und welche der früheren AMD-Prozessorengenerationen wirklich gegenüber Spectre anfällig sind. Prinzipiell müssten alle Out-of-Order-Architekturen entsprechend anfällig sein, und mangels klarer Gegenaussagen muß dies derzeit auch entsprechend angenommen werden – aber natürlich besteht die Möglichkeit, das es im Einzelfall eben doch nicht so ist, gerade da der Angriffsvektor für Spectre bei AMD-Prozessoren generell viel kleiner als bei Intel-Prozessoren ist. Aber auch bei Intel ist die wirkliche Anfälligkeit der ganzen Alt-Prozessoren noch nicht sicher heraus – und logischerweise haben beide Prozessoren-Häuser derzeit auch anderes zu tun (beispielsweise Microcode-Updates schreiben), als Uralt-CPUs auf ihre Spectre-Anfälligkeit hin zu testen. Die andere CPU-Sicherheitslücke Meltdown existiert wie bekannt rein nur auf Intel-Prozessoren, ist eigentlich weitaus gefährlicher, dafür aber auch ziemlich zuverlässig bereits von den Windows/Linux-Updates zum Jahresstart geschlossen worden und daher selbst auf Alt-Prozessoren, welche keine Microcode-Updates gegen Spectre mehr erhalten werden, kein Thema mehr. Die Angaben des vorstehenden Bildes/Diagramms beziehen sich wie unser vorhergehender Artikel natürlich rein auf das Windows-Betriebssystem – denn speziell im Fall von Spectre kann die Sache unter Linux ganz anders aussehen [24], werden dort teilweise rein nur Linux-Updates und keinerlei Microcode-Updates benötigt.

Nachtrag vom 5. Februar 2018

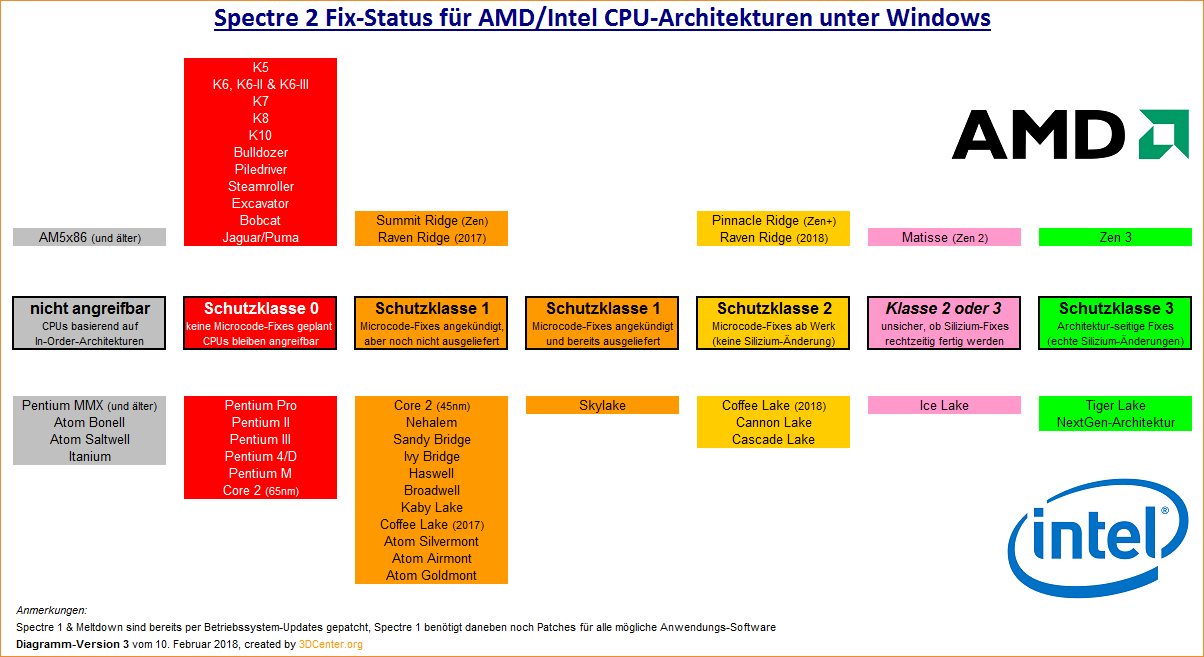

Tech ARP [25] haben in einem offiziellen AMD-Dokument den Hinweis gefunden, das auch Prozessoren der AMD-Familien "0Fh" und "10h" anfällig gegenüber der Spectre-Sicherheitslücke sind. Hinter jenen Codenamen verbergen sich alle K8- und K10-basierten AMD-Prozessoren, inklusive auch der damit gebauten APUs. Dies war zwar erwartet worden, aber eine offizielle Bestätigung dessen ist natürlich besser als eine Annahme. Offen bleibt noch der entsprechende Status bei allen anderen AMD-Prozessoren seit dem K5, der ersten AMD-CPU mit Out-of-Order-Architektur, sowie natürlich vor allem bei der zwischen K10 und Zen liegenden Bulldozer-Architektur samt ihrer APU-Abkömmlinge. Normalerweise sollten alle diese Prozessoren genauso betroffen sein, eine Ausnahme hiervon wäre ein ziemliches Wunder. Bei Intel ist die Situation schließlich ziemlich ähnlich: Von der ersten Out-of-Order-Architektur in Form des Pentium Pro an ist alles anfällig gegenüber Spectre – und würde somit unter Windows Microcode-Updates bzw. BIOS-Fixes gegenüber Spectre 2 benötigen, nachdem Spectre 1 eine Sache von Betriebssystem-Updates (erledigt) und Software-Updates (erledigt für Browser, für andere Software oftmals noch nicht) ist. Um die Zielsetzung der Microcode-Updates – nämlich sich allein gegen Spectre 2 richtend – besser aufzuzeigen, wurde zudem das gestrige Spectre-Fix-Status-Diagramm [23] nochmals textlich angepasst, welches nun gleichzeitig auch in einer englischsprachigen Version [26] vorliegt.

Nachtrag vom 10. Februar 2018

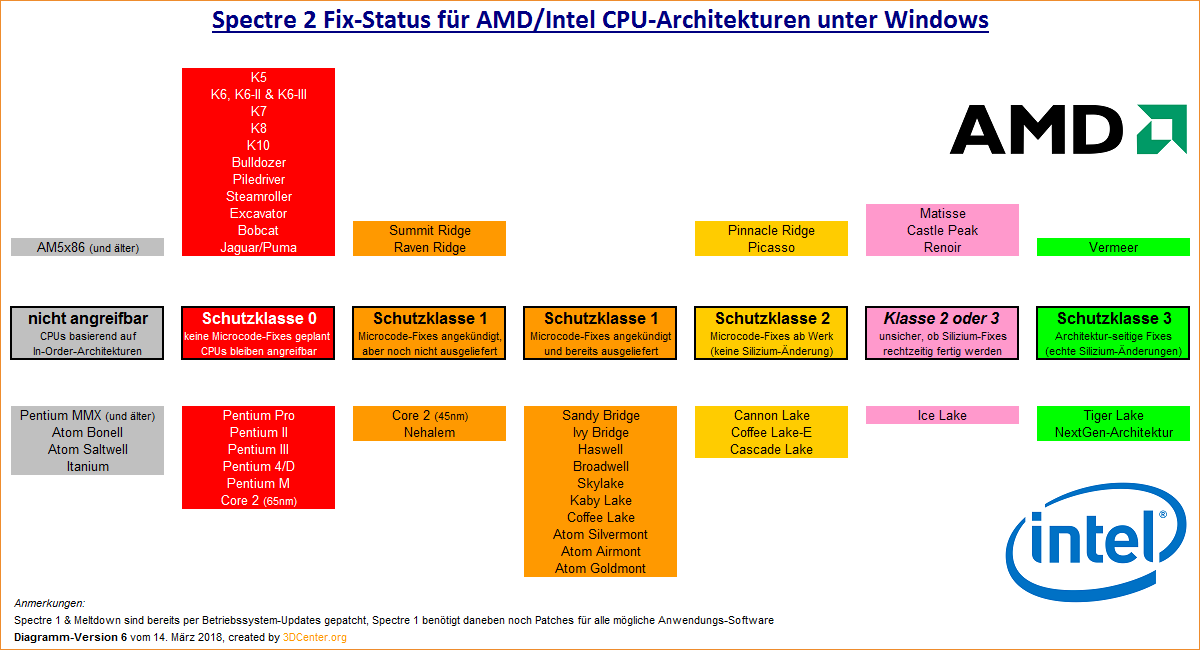

Seitens Heise berichtet man in zwei Meldungen über die Fortschritte bei der Bekämpfung der Meltdown & Spectre CPU-Sicherheitslücken [2]. Mit der ersten Meldung [27] weist man auf eine neue Intel-Dokumentation (PDF) [28] hin, nach welcher Intel nun auch für weit zurückliegende Prozessoren bis hin zur Core-2-Architektur noch Spectre-2-betreffende Microcode-Updates plant und speziell für die Skylake-basierten Prozessoren sogar schon (erneut) freigegeben hat. Der Spectre-2-Schutz für die Core-2-basierten Prozessoren wird allerdings nur teilweise geboten werden: Die 65nm-basierten Core-2-Modelle bleiben außen vor (Prozessoren-Codenamen Conroe, Allendale, Merom & Kentsfield), es wird nur Microcode-Updates für die 45nm-basierten Core-2-Modelle geben (Prozessoren-Codenamen Penryn, Wolfdale und Yorkfield). Selbst dies ist allerdings ein erheblicher Fortschritt, sind schließlich in Office-PCs noch einige dieser Prozessoren (erfolgreich) im Einsatz. Dagegen muß man in der Tat ältere Intel-Architekturen nicht mehr wirklich bedenken, denn unterhalb des Core 2 steht dann schon der Pentium 4 – welcher sicherlich nur noch in Retro-Maschinen zum Einsatz kommt. Damit sieht das Bild zum Spectre 2 Fix-Status nunmehr durchaus freundlicher aus für Intel – und AMD darf sich durchaus aufgefordert fühlen, entsprechend nachzulegen.

Problematisch in beiden Fällen wird allerdings sein, das womöglich nur die wenigsten der (wirklichen) Alt-Geräte dann auch wirklich zu BIOS-Updates gelangen werden. Denn unter Windows muß der Geräte- oder Mainboard-Hersteller aus den von Intel rein intern zur Verfügung gestellten Microcode-Updates dann noch entsprechende BIOS-Updates schnitzen – und dies für jedes einzelne Gerät bzw. jedes einzelne Mainboards einzeln, unter Umständen sogar mit extra Evaluierung. Dies wird allerdings für eine Vielzahl an Alt-Geräten nicht passieren, bei selbigen ist der Herstellersupport einfach zu lange ausgelaufen, als daß sich deren Hersteller hiermit noch Arbeit machen würde. Am Ende wird es also reihenweise zu der Situation kommen, das Intel ein Microcode-Update für den entsprechenden Prozessor zur Verfügung gestellt hat, das konkrete Gerät aber mangels BIOS-Update dennoch nicht sicher gegenüber Spectre 2 (unter Windows) gemacht werden kann. Unter Linux gibt es da ein anderes System, wonach das Betriebssystem bei jedem Start das aktuelle Microcode-Update in die CPU einlädt – dies ist nicht so perfekt wie ein BIOS-Update (das Microcode-Update verbleibt dauerhaft in der CPU), aber es verhindert diesen Bruch in der Update-Lieferkette bei Windows.

Wie weit die PC- und Mainboard-Hersteller in diesem besonderen Fall mit ihren BIOS-Updates gehen werden, läßt sich noch nicht abschätzen. Im Bereich der großen OEM- und KomplettPC-Hersteller dürfte es da die größten Schwierigkeiten geben – oder vielleicht auch positive Überraschungen, dies bliebe abzuwarten. Die größte Chance gibt es regelmäßig bei hochwertigen Retail-Mainboards, jene werden von ihren Herstellern oftmals auch noch viele Jahre nach dem Ende der Produktion (zumindest bei solch schwerwiegenden Sicherheitslücken) gepflegt. Eine Gewähr hierfür kann aber überhaupt nicht abgegeben werden – und leider dürfte sich erst in einigen Wochen zeigen, wie denn nun die grundsätzliche Update-Strategie der PC- und Mainboard-Hersteller in diesem (speziellen) Fall ist. Man kann darauf hoffen, das sich der eine oder andere Hersteller mit einem herausragenden Support hervortun will – und muß gleichzeitig befürchten, das viele Hersteller diese zusätzliche Arbeit ohne jeden Gewinn so gut wie möglich zu vermeiden versuchen.

Die andere Heise-Meldung [31] bezieht sich rein auf Linux und die dort weitergehenden Anstrengungen seitens der Kernel-Entwickler, um Linux besser gegenüber Meltdown & Spectre abzusichern. Interessant ist der Punkt, das man zwar unter Linux gegenüber Spectre 2 weiterhin prinzipiell den besseren Retpoline-Ansatz verfolgt, welcher keine Microcode-Updates seitens der Prozessoren-Hersteller voraussetzt – dies jedoch in einigen Situationen dennoch nicht ausreichend ist und damit auch unter Linux wieder auf die Microcode-Updates und die dort gegenüber Spectre 2 eingeführten drei neuen CPU-Befehle zurückgegriffen wird. Somit kommt nun auch unter Linux diesen Microcode-Updates seitens AMD und Intel doch wieder größere Bedeutung bei – auch wenn bei Linux wie vorstehend ausgeführt der Weg des Microcode-Updates in die CPU wenigstens gesichert ist und das ganze nicht an der gütigen Mitarbeit der PC- und Mainboard-Hersteller hängt.

Gleichfalls läßt sich auch aus jener zweiten Heise-Meldung erkennen, das am Spectre-Schutz (für beide Spectre-Varianten) unter Linux immer noch tiefgehend gearbeitet wird, das derzeit erreichte Schutzlevel also keineswegs als final zu betrachten ist. Wie dies unter Windows aussieht, ist damit nicht exakt gesagt – aber es erscheint eher unwahrscheinlich, das dies unter Windows gänzlich anders sein soll und damit die Kuh (bis auf die fehlenden Microcode-Updates) bereits vom Eis sein sollte. Da gerade am Betriebssystem-Code immer noch nach neuen Angriffspunkten gegenüber Spectre gesucht wird, dürfte es auch schwierig sein, bereits jetzt finale Patches zur Verfügung stellen zu können – was indirekt auch andeutet, das auch die Konzeption von Hardware-Änderungen in zukünftigen CPU-Generationen eigentlich noch nicht finalisiert werden kann. Zumindest erscheint es schwer vorstellbar, das derzeit bereits fertiggestellte Chip-Designs schon vollkommen sicher vor Meltdown & Spectre sein sollen, wenn man immer noch an den Tiefen dieser beiden CPU-Sicherheitslücken forscht (und dabei auch ständig noch Neues entdeckt).

Nachtrag vom 18. Februar 2018

Die Launchreviews zu Raven Ridge [32] haben sich mehrheitlich um einen Punkt herumlaviert, welcher vorab als durchaus relevant angesehen wurde – inwiefern Raven Ridge gleich Spectre-2-bezogene Patches bzw. in diesem Fall Microcode-Fixes ab Werk mit an Bord hat. Echte Änderungen an der Prozessoren-Architektur sind natürlich (derzeitig) eine Illusion, denn erste Modelle von Raven Ridge wurden bereits im letzten Oktober vorgestellt [33], zudem benötigen Hardware-Änderungen im CPU-Bereich viele Monate, selbst wenn es sich nur um triviale Bugfixes handelt. Mehr als Microcode-Fixes ab Werk wären für AMD also nicht möglich gewesen – aber auch die hat es bei Raven Ridge nicht gegeben, Raven Ridge kommt somit ohne jede diesbezügliche Fixes in den Markt. Auch in diesem Fall ist AMD allerdings aus rein technischer Sicht zu verteidigen, denn derzeit forscht AMD noch an den gegenüber der Spectre-Sicherheitlücke [2] nötigen Änderungen für die allerersten Zen-basierten Prozessoren – und erst nach Abschluß dieser Arbeit kann es dann zu entsprechenden Microcode-Fixes für alle Zen-basierten Prozessoren kommen.

Da der konkrete Angriffsvektor bei AMD-Prozessoren generell massiv kleiner ist, existiert hierbei auch kein übermäßiges Risiko für Raven-Ridge-Besitzer – gerade, da für andere Prozessoren-Architekturen deren Microcode-Fixes zumeist erst noch angekündigt sind, bislang nur in seltenen Fällen bereits in konkreten BIOS-Updates resultieren. Von Intel kommen diesbezüglich nochmals neuere Informationen (PDF) [28], welche nun auch für die betroffenen Atom-Prozessoren die entsprechenden Microcode-Fixes als bereits erstellt notieren. Jene müssen die Geräte- und Mainboard-Hersteller aber natürlich erst einmal in BIOS-Updates umwandeln – das Intel für sich seine Arbeit abgeschlossen hat, bedeutet also noch lange nicht, das die Anwender auf der sicheren Seite wären. Bei den regulären PC-Prozessoren wurde im übrigen nach wie vor allein die Skylake-Generation [36] (aber ohne Skylake-X) mit entsprechenden Microcode-Fixes bedacht, alles andere (inklusive der neueren Kaby Lake & Coffee Lake Prozessoren) wartet noch auf deren Finalisierung bzw. ist (bei älteren Prozessoren) gar erst in Planung. Es bleibt zu hoffen, das Intel es wenigstens schafft, die zweite Welle von Coffee Lake [10] gleich mit Microcode-Fixes ab Werk auszuliefern.

Nachtrag vom 23. Februar 2018

Wie Intel bekanntgegeben hat (PDF) [28], sind die Microcode-Fixes für Spectre 2 nunmehr auch für die Intel-Generationen Skylake-X, Kaby Lake und Coffee Lake vorliegend. Dies bedeutet konkret, das die PC- und Mainboard-Hersteller jene bei Intel beziehen und nachfolgend in ihre BIOS-Updates integrieren können. Selbiger Vorgang dürfte immer noch eine gewisse Zeit (üblicherweise wenigstens ein paar Tage) benötigen – aber danach ist ein größerer Schwung an BIOS-Updates zu erwarten, was dann auch medial für ein gewisses Echo sorgen sollte. Immerhin wird Intel damit dann seine aktuellen CPU-Generationen gegenüber Spectre 2 abdichten. Die älteren CPU-Generationen (bis hinunter zu den 45nm-basierten Core-2-Prozessoren) folgen dann nach – wobei bei dieser "Altware" dann nicht mehr sichergestellt ist, ob die PC- und Mainboard-Hersteller aus den vorliegenden Microcode-Fixes dann auch wirklich in jedem Fall entsprechende BIOS-Updates zimmern. Insbesondere die eher im OEM-Geschäft befindlichen Hersteller könnten geneigt sein, dies bei älteren und wirklich alten Produkten nicht mehr zu tun – aber vielleicht werden wir ja vom Gegenteil überrascht und Intel macht hinter den Kulissen entsprechenden Druck. Die zweite Welle von Coffee Lake [10] wird somit nunmehr wohl noch nicht mit Microcode-Fixes ab Werk ausgeliefert (da diese Prozessoren teilweise schon im Handel sind [37]), dürften beim kommenden offiziellen Launch dann aber vermutlich auf Mainboards treffen, welche schon durchgehend die entsprechenden BIOS-Updates eingespielt haben.

Wie geht es weiter im CPU-Geschäft nach Meltdown & Spectre? (Nachträge 2)

Nachtrag vom 2. März 2018

Laut Heise [41] wird Microsoft im Fall der Meltdown & Spectre CPU-Sicherheitslücken nun doch auf die Möglichkeit zurückgreifen, die seitens Intel zur Verfügung gestellten Microcode-Fixes mittels eines Windows-Updates auszuliefern. Dies passiert zwar derzeit erst einmal nur für Skylake-Prozessoren (KB4090007 [42] für Windows 10), weitere Intel-Prozessoren sollen hierbei jedoch nachfolgen, das ganze ist wohl nur eine Frage der Zeit (bzw. wie schnell Intel die entsprechenden Microcode-Fixes [39] nachliefert). Im Idealfall würde Microsoft am Ende das komplette Spectre-2-bezogene Microcode-Fix-Portfolio von Intel abbilden bzw. den PC-Nutzern liefern können – und damit eine gewichtige Lücke für diejenigen Nutzer schließen, deren PC- oder Mainboard-Hersteller aufgrund des Alters der Geräte keine BIOS-Updates mehr aus den von Intel zur Verfügung gestellten Microcode-Fixes erstellen wollen. Selbige BIOS-Updates sind zwar die insgesamt korrektere Lösung (einmal eingespielt steht der Microcode-Fix dann umgehend beim Booten zur Verfügung, während Microcode-Fixes über Windows-Update immer erst beim Betriebssystem-Start jedesmal neu geladen werden müssen), aber als Notlösung ist die Windows-Update-Methode genauso verwendbar – und in jedem Fall besser als gar keine Fixes gegen Spectre 2 einzuspielen, gerade wenn selbige seitens Intel ja sogar vorliegen.

Nachtrag vom 14. März 2018

Wie Heise [43] ausführen und sich auch auf Basis der entsprechenden Intel-Dokumentation (PDF) [44] belegen läßt, war Intel zuletzt recht fleissig und hat für viele ältere Prozessoren-Serien Microcode-Fixes für Spectre 2 geschrieben. Neu hinzugekommen sind entsprechende Fixes für die Intel-Architekturen Broadwell, Haswell, Ivy Bridge und Sandy Bridge – womit inzwischen fast die komplette Garde an Core-i-Prozessoren (samt deren Server-Pendanten) abgedeckt wird, einzig fehlend hierzu sind noch die Prozessoren der Nehalem-Architektur. Ganz allgemein ist Intel damit schon fast vor dem Ende des gewählten Arbeitspensums – neben Nehalem will man nur noch für die 45nm-basierten Core-2-Prozessoren entsprechende Microcode-Fixes auflegen (nicht jedoch für die 65nm-basierten Core-2-Prozessoren). Damit hat Intel seine Hausaufgaben fast gemacht – während AMD nunmehr augenscheinlich zurückhängt, bislang nichts an Microcode-Fixes fertiggestellt hat und man sich zu den eigenen älteren Prozessoren noch gar nicht einmal positioniert hat.

Die Umarbeitung der von Intel zur Verfügung gestellten Microcode-Fixes in BIOS-Updates für jedes einzelne Mainboard erfordert dann immer noch etwas Zeit, so das derzeit entsprechende BIOS-Updates zumeist nur für Mainboards der CPU-Generationen Skylake, Kaby Lake und Coffee Lake vorliegen. Die Mainboard-Hersteller sind im Retail-Bereich allerdings durchaus dabei, diese Problematik zu lösen, wie die ComputerBase [47] in ihrer fortlaufend aktualisierten Berichterstattung hierzu notiert. Für Fälle, wo bislang kein BIOS-Update vorliegt oder aber aufgrund des OEM-Charakters der benutzten Hardware auch keines mehr zu erwarten ist, kann dann der optionale Patch KB4090007 [48] für Windows 10 v1709 weiterhelfen, welcher inzwischen die Microcode-Fixes für Skylake, Kaby Lake und Coffee Lake enthält – und in zukünftigen Versionen dann vermutlich auch noch alle weiteren von Intel kommenden Microcode-Fixes integrieren wird. Damit sollte dann mit der Zeit langsam aber sicher die Kuh vom Eis herunterkommen bezüglich Spectre 2 – bis natürlich auf Alt-Hardware, welche nicht mehr mit Microcode-Fixes seitens der CPU-Entwickler bedacht wird und demzufolge zum "alten Eisen" gemacht wird.

Nachtrag vom 15. März 2018

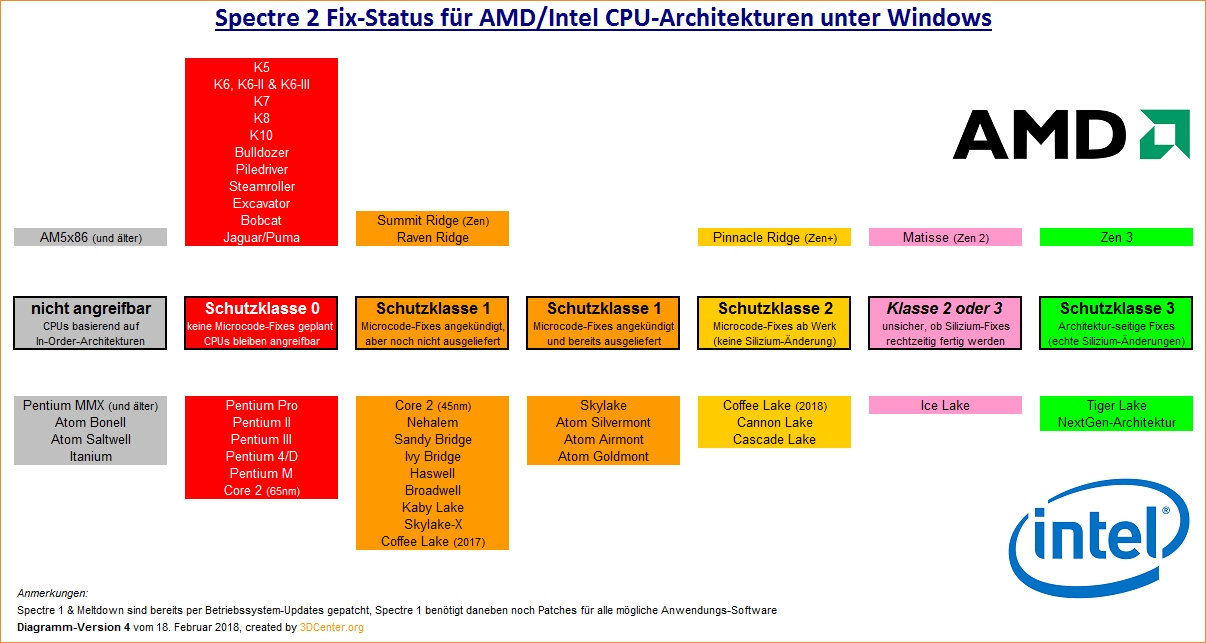

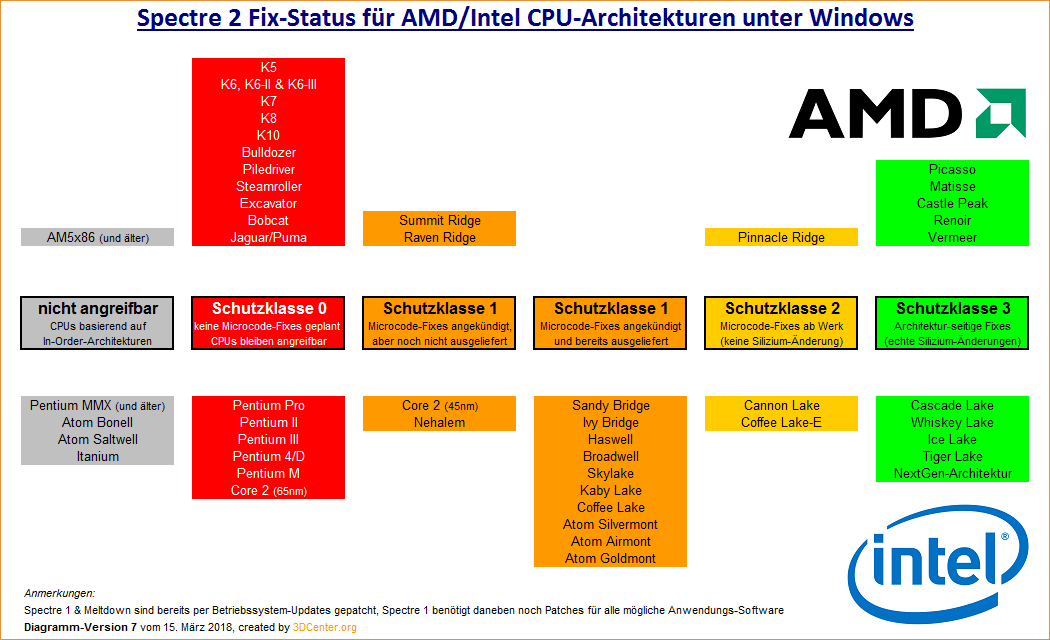

Viel zitiert wird derzeit die Intel-Aussage [49], wonach man noch in diesem Jahr mit den im zweiten Halbjahr erscheinenden neuen Prozessoren der Core iX-8000 Serie (vermutlich weitere Coffee-Lake-Abkömmlinge oder aber von dessen Refresh "Whiskey Lake") sowie der Server/HEDT-Serie "Cascade Lake" dann auch Hardware-Änderungen gegenüber Meltdown & Spectre bieten wird. Dies erscheint beiderseits sportlich – denn üblicherweise dauert es vom finalen Design bis zum Marktstart einer neuen CPU kaum unterhalb eines ganzen Jahres, eine minimale Silizium-Änderung im Sinne eines kleinen Fixes (nicht jedoch einer Design-Änderung) benötigt immer noch etwas mehr als ein Quartal. Gut möglich natürlich, das sich Intel hierbei seinen Wissenvorsprung zu Nutze gemacht hat: Immerhin wurde Intel als einer der ersten Hersteller bereits im letzten Sommer über Meltdown & Spectre [2] informiert und hatte zu diesem Zeitpunkt trotzdem bereits einiges an eigenem Vorwissen.

Sehr viele Details hat Intel noch nicht bekanntgegeben – es läuft wohl auf eine neuartige Partitionierung zwischen verschiedenen Anwendungen und Zugriffsebenen hinaus, welche dann auf Hardware-Ebene vor Meltdown & Spectre 2 schützen sollen. Die Formulierung "at the Silicon Level" macht es in jedem Fall eindeutig, das man hierbei mitnichten einfach mittels Microcode-Updates bereits ab Werk arbeiten will, sondern tatsächlich am Hardware-Design der Prozessoren herumgewerkelt hat. An dieser Stelle könnte sich dann auch der nochmalige 14nm-Refresh "Whiskey Lake" [50] erklären: Hierbei dürfte es sich einfach um Kaby/Coffee-Lake-basierte Prozessoren mit einer einzigen Silizium-Änderung handelt – eben den neuen Schutzmaßnahmen gegenüber Meltdown & Spectre. Wie breit Intel "Whiskey Lake" in den Markt bringen will, ist noch unklar, immerhin droht wenig später zum Jahreswechsel 2018/19 dann bereits die nächste Intel-Generation "Ice Lake" – welche diese Änderungen aller Vermutung nach ebenfalls erhalten wird, selbst wenn von "Ice Lake" bereits seit einiger Zeit fertige Silizium-Stücke (zur Evaluierung des Designs) existieren.

Im Zuge dieser Entwicklung wurde das gestern bereits neu aufgelegte Diagramm mit dem Patch-Stand zu Spectre 2 dann nochmals aktualisiert. Primär wurden hierbei reihenweise zukünftige CPU-Generationen der (sogenannten) "Schutzklasse 3" zugeschlagen, welche dann Hardware-seitige Fixes gegenüber Spectre 2 bieten wird. Dies geschah sowohl für Intel- als auch für AMD-Prozessoren – letztere hatten solcherart Hardware-Fixes bereits im Januar angekündigt [21], auch wenn seinerzeit an dieser Stelle (zu vorsichtig und damit fehlerhafterweise) noch bezweifelt wurde, ob dies so schnell umzusetzen sein würde. Doch wenn Intel diese Hardware-Fixes für Prozessoren des Jahres 2018 schaffen kann, dann sollte dies auch bei den AMD-Prozessoren des Jahres 2019 möglich sein. Wie gut diese Hardware-Fixes dann letztlich sind bzw. ob zukünftige Prozessoren-Generationen, die jetzt erst am Reißbrett der Entwickler entstehen, eventuell noch etwas besseres aufbieten können, wird sich allerdings nicht vor Vorliegen der ersten entsprechenden Prozessoren-Designs beantworten lassen.

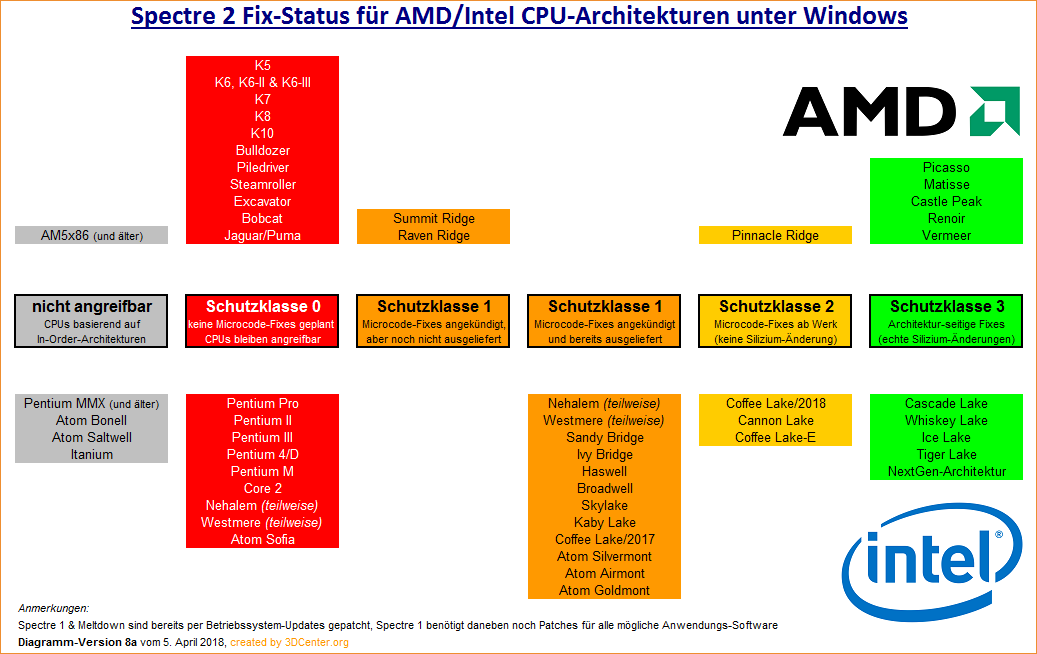

Nachtrag vom 5. April 2018

Laut einem aktualisierten Support-Dokument (PDF) [53] hat Intel seine Arbeiten an Microcode-Fixes gegen Spectre 2 nunmehr finalisiert – und hat dabei überraschenderweise einige frühere CPU-Generationen von diesem Schutz ausgenommen, welche selbigen eigentlich noch erhalten sollten. Denn laut früherer Intel-Ankündigung [54] sollten eigentlich alle Intel-Prozessoren ab den 45nm-basierten Core-2-Prozessoren noch gegenüber Spectre 2 abgesichert werden – dies trifft nun in voller Breite nur noch ab der Intel-Generation "Sandy Bridge" zu. Die 45nm-basierten Core-2-Prozessoren erhalten leider gar nichts mehr an den (eigentlich versprochenen) Fixes, die nachfolgende Nehalem-Generation wird dagegen nur noch teilweise bedient: Microcode-Fixes gegen Spectre 2 gibt es bei der originalen Nehalem-Architektur (im Desktop-Bereich) nur noch für den Lynnfield-Core.

Jener wurde seinerzeit für beliebte Vierkern-Modelle (mit DualChannel-Speicherinterface) verwendet, sprich Core i5-750/760 und Core i7-860/870/875K/880. Dabei wird der vorher herausgekommene Nehalem-Core "Bloomfield" (Vierkern-Prozessoren Core i7-920/930/940/950/960/965/975 mit TripleChannel-Speicherinterface) jedoch nicht mehr mit entsprechenden Microcode-Fixes unterstützt. Sehr irritierend ist an dieser Stelle, das die Lynnfield-Abwandlungen "Clarksfield" (Mobile) und "Jasper Forest" (Server) keine Microcode-Fixes mehr erhalten, die Bloomfield-Abwandlung "Gainestown" (Server) hingegen doch noch – trotz jeweils absolut identischem Prozessoren-Die. Woran sich dieser höchst selektive Support begründet, ist schwer nachzuvollziehen: Zwar sind diverse technische Differenzen bei (einzelnen) dieser Modelle vorhanden, jene sind aber kaum auf der Ebene der CPU-Architektur zu suchen. Gut möglich, das sich Intel hierbei allein daran entschieden hat, was für es noch einen (angemeldeten) Bedarf gegeben hat – sprich, möglicherweise hat schlicht einer der Intel-Abnehmer signalisiert, das man noch eine erkleckliche Anzahl an Lynnfield-Prozessoren im realen Einsatz hat.

Daneben gibt es auch keine Microcode-Fixes gegen Spectre 2 bei den Sofia-SoCs – obwohl andere Atom/Silvermont-basierte SoCs jenen weiterhin erhalten werden. Auch hier dürften vermutlich Kosten/Nutzen-Erwägungen eine größere Rolle bei dieser Entscheidung gespielt haben. Ganz generell fixt Intel somit nur das an seiner "Altware", was noch eine gewisse Chance auf einen Praxiseinsatz hat – und sicherlich ist alles unterhalb der Sandy-Bridge-Generation (welche wie gesagt durchgehend mit Fixes bedient wird) diesbezüglich nicht mehr von größerer Bedeutung. Dennoch läßt man damit erhebliche Teile seines früheren Prozessoren-Portfolios bewußt ohne Schutz vor Spectre 2 – und dies ist ja mehr als nur die erwähnte Nehalem-Generation sowie der Core 2, die Problematik geht schließlich auf die ersten Intel-Prozessoren mit Out-of-Order-Architektur zurück, sprich den Pentium Pro aus dem Jahr 1995. Zumindest bei Core 2 sowie Nehalem/Westmere dürfte es zudem noch einige Systeme im Produktiveinsatz geben – und nur was davor liegt, arbeitet dann wohl nur noch im Rahmen von Retrosystemen.

Als Gegenargument kann man anbringen, das Virenschreiber kaum für solch alte und kaum noch vorhandenen Systeme noch eine Extrawurst braten, gerade wenn die neuen Systeme erwartbar allesamt abgesichert sind (bedingt natürlich das praktische Einspielen der Microcode-Fixes durch Windows oder von BIOS-Updates durch den PC-Nutzer). Sofern Spectre 2 aber mal den Weg in die typischen Exploit-Baukästen gefunden hat, wonach das ganze dann maschinell ausgeführt wird, könnte diese These auch wieder Essig sein – und dann sind sogar alle Uraltsysteme potentiell noch betroffen, für welche Intel noch nie irgendwelche Fixes angekündigt hatte. Gänzlich zufriedenstellend ist diese Patch-Strategie seitens Intel damit also nicht – im Normalfall hätte man erwarten können, das wenigstens ab dem originalen Core 2 noch wirklich alles entsprechend gefixt wird.

Zu Gute rechnen kann man Intel dagegen, das nun jenes, was man sich an Fixes vorgenommen hatte, vollständig erledigt ist – man in der Spalte "geplante Updates" inzwischen nichts mehr stehen hat. Zudem sollen alle neu erscheinenden Intel-Prozessoren gleich mit Microcode-Fixes ab Werk herauskommen, wie soeben schon bei der zweiten Welle von Coffee Lake [57] schon realisiert. AMD hingegen hinkt in all diesen Fragen noch maßgeblich hinterher: Es fehlen sowohl die Microcode-Fixes für die im Jahr 2017 herausgebrachten Ryzen- und Threadripper-Prozessoren, als auch für die erst im Jahr 2018 (nach der Entdeckung von Meltdown & Spectre [2]) herausgebrachten Raven-Ridge-APUs. Dabei steht schon zur Mitte des Monats [58] die nächste Produktvorstellung in Form der Pinnacle-Ridge-Prozessoren an – für welche AMD eigentlich versprochen hatte, jene gleich mit Microcode-Fixes ab Werk auszuliefern. AMD sollte sicherlich versuchen, dies einzuhalten – und nachfolgend schnellstmöglich die entsprechenden Fixes für Summit Ridge [59] und Raven Ridge [7] ausliefern.

Nachtrag vom 5. April 2018

Die kürzliche Meldung [60] über den neu aufgestellten Spectre-2-Schutz bei Intel enthielt noch einen entscheidenden Fehler: Selbst innerhalb der Westmere-Generation wird nicht jeder Prozessor mit einem entsprechenden Microcode-Fix versehen, einen wirklich durchgängigen Schutz gibt es somit erst ab der Sandy-Bridge-Generation. Innerhalb der originalen Nehalem-Generation gibt es schon Teile mit/ohne Schutz, bei dessen Refresh in Form der Westmere-Generation trifft man dann denselben Mischmasch an: Der eigentlich wichtigste Part in Form der Gulftown-Modelle des Desktop-Bereichs (Core i7-970, -980, -980X, -990X) wird nun auch nicht mehr gefixt – während dagegen die auf dem gleichen Die basierenden, aber unter dem eigenen Codenamen "Westmere-EX" laufenden Server-Modelle doch noch mit Microcode-Fixes versehen werden. Eine solide Erklärung seitens Intel dafür, wieso 100%ig Architektur-gleiche Prozessoren auf der einen Seite Fixes bekommen, auf der anderen Seite jedoch nicht, würde an dieser Stelle durchaus interessieren.

Sei es, wie es ist – in jedem Fall geht die Trennlinie nunmehr quer durch die komplette Nehalem/Westmere-Architektur, durchgängig abgesichert wird somit erst ab der Sandy-Bridge-Architektur. Bei älteren Prozessoren als Nehalem braucht man wie schon ausgeführt generell nicht mehr mit Microcode-Fixes gegen Spectre 2 rechnen, bei Nehalem & Westmere kommt es dagegen konkret auf das einzelne Modell an, wie gemäß nachstehender Tabelle zu ermitteln. Das Übersichts-Diagramm wurde gemäß der vorstehenden Fehlerkorrektur ebenfalls angepasst, kann aber leider in Bezug auf die einzelnen Parts von Nehalem & Westmere keine wirkliche Genauigkeit bieten, da es hier einfach zu viele Varianten und kein erkennbares Schema seitens Intel gibt. Der Text der vorgenannten kürzlichen Meldung wurde ebenfalls bezüglich dieses Fehlers bei der Betrachtung der Westmere-Generation angepasst, für welchen wir hiermit (mit Dank an das korrigierend eingreifende Forum [61]) um Entschuldigung bitten.

| Mobile | Desktop | Server | ||

|---|---|---|---|---|

| Nehalem 8C | - | - | Nehalem-EX (Beckton) ✓ | |

| Nehalem 4C (3Ch.) | - | Bloomfield ✗ (Core i7-920, -930, -940, -950, -960, -965 XE, -975 XE) |

Nehalem-EP/-WS (Gainestown) ✓ | |

| Nehalem 4C (2Ch.) | Clarksfield ✗ (Core i7-720QM, -740QM, -820QM, -840QM, -920XM, -940XM) |

Lynnfield ✓ (Core i5-750, -750S, -760, Core i7-860, -860S, -870, -870S, -875K, -880) |

Jasper Forest ✗ | |

| Westmere 10C | - | - | Westmere-EX ✓ | |

| Westmere 6C | - | Gulftown ✗ (Core i7-970, -980, -980X, -990X) |

Westmere-EP/-ES ✓ | |

| Westmere 2C | Arrandale ✓ (Core i3-3xx, Core i5-4xx/5xx, Core i7-6xx) |

Clarkdale ✓ (Core i3-5xx, Core i5-6xx) |

- | |

| ✓ = Spectre-2-Schutz; ✗ = kein Spectre-2-Schutz; alle Angaben laut Intels Support-Dokument (PDF) [53] mit Stand vom 2. April 2018 | ||||

Nachtrag vom 15. April 2018

Nachdem Intel seine Arbeiten an Spectre-2-bezogenen Microcode-Fixes inzwischen abgeschlossen [60] hat und von AMD die ganze Zeit nichts offizielles zu hören war, tritt nun in einem Rutsch die komplette Gegenmaßnahme gegenüber Spectre 2 auf AMD-Prozessoren an. So verkündet der Chipentwickler auf seiner IT-Sicherheits-Webseite [62], das man Mainboard- und PC-Herstellern sowohl Microcode-Fixes zum Schutz vor Spectre 2 zur Verfügung stellt, als auch das Microsoft das Problem softwareseitig mit dem monatlichen Patchday (am 10. April 2018) für Windows 10 v1709) für AMD-Prozessoren angeht. Wichtig in diesem Zusammenhang ist der Punkt, das der Spectre-2-Schutz bei AMD nur dann wirkt, wenn beide Komponenten eingespielt sind – sowohl der Microcode-Fix in den Prozessoren selber als auch der Patch über Windows Update. Daraus ergibt sich auch, das es derzeit keinen Spectre-2-Schutz auf Windows-Systemen unterhalb von Windows 10 v1709 gibt – ob selbiger für frühere Windows-Systeme noch nachgereicht wird, wurde bislang nicht bekanntgegeben.

Leider ist AMD genauso schmallippig bei der Frage der konkret gefixten Prozessoren bzw. Prozessoren-Generationen: Die einzige Information hierzu ist, das es Microcode-Fixes noch hinunter bis zu den ersten Bulldozer-Prozessoren aus dem Jahr 2011 geben wird. Dies soll wohl andeuten, das alle späteren AMD-Prozessoren dann automatisch mit gefixt werden – jedoch sicherlich nicht Prozessoren-Neuvorstellungen nach 2011, welche noch älteren Prozessoren-Generationen angehörten. Dies betrifft die letzten Modelle der K10-Architektur, inklusive wohl auch der allerersten AMD-APU "Llano" auf Basis einer K10-Abwandlung. Doch auch die reine Jahresmarke sagt noch nicht alles aus: Vollkommen unklar ist, wie AMD in dieser Frage mit seinen LowPower-Architekturen umgeht: Werden Bobcat-, Jaguar- & Puma-basierte Prozessoren ebenfalls noch mit Microcode-Fixes gegenüber Spectre 2 bedient – oder aber nur noch diese Teile, welche nach dem Bulldozer-Release herauskamen (Jaguar & Puma)? Bezüglich dieser Details sollte sich AMD sicherlich noch einmal mit einer (erschöpfenden) Stellungnahme erklären, derzeit kann teilweise nur geraten werden.

Sicher ist hingegen mit dieser Bekanntgabe, was nun mit den aktuellen und zukünftigen Ryzen-Prozessoren passiert: Summit Ridge (Ryzen 1 & Threadripper) sowie Raven Ridge werden wie gesagt über die nachträglichen Microcode-Fixes bzw. entsprechende BIOS-Updates bedient, der am Donnerstag antretende Ryzen-1-Nachfolger "Pinnacle Ridge" (Ryzen 2) [65] wird dagegen schon Microsode-Fixes ab Werk tragen. Ob jene schon in den ausgelieferten Prozessoren selber enthalten sind, ist nicht sicher, vermutlich zumindest bei der anfänglichen (derzeit schon gefertigten) Charge noch nicht. Aber dafür dürften die verkauften Mainboards diese Microcode-Fixes dann vorhalten – wenn nicht vom Start weg, dann wenigstens mit den ersten BIOS-Updates. Grob gesehen kann man dies als "Fixes ab Werk" einordnen, denn wenigstens dann, wenn die jetzt für den Launch vorproduzierten Mainboards & Prozessoren abverkauft wurden, dürften alle Nachlieferungen dann generell die Fixes gleich schon an Bord haben.

Für alle AMD-Prozessoren ab der nachfolgenden "Zen 2" Architektur-Stufe hatte AMD bekanntlich schon Fixes auf Silizium-Ebene versprochen, dies dürfte alle ab dem Jahr 2019 ausgelieferten AMD-Prozessoren betreffen. Nicht mit Spectre-2-bezogenen Microcode-Fixes bedient werden somit alle früheren AMD-Prozessoren bis zum K10 (und dessen Derivaten) – wobei AMD in seiner diesbezüglichen Dokumentation bislang nur K8- und K10-basierte Prozessoren als betroffen nennt. Allerdings wurden an dieser Stelle noch ältere AMD-Prozessoren auch nicht explizit als "nicht betroffen" gekennzeichnet – so das vor einer klärenden Stellungnahme weiterhin davon ausgegangen werden muß, das alle früheren AMD-Prozessoren mit Out-of-Order-Architektur grundsätzlich von Spectre 2 angreifbar wären. Natürlich gibt es kaum eine Chance, das sich solch alten Systeme noch im Produktiveinsatz befinden, insofern muß man hierfür nicht zwingend Fixes liefern – aber wenigstens die Dokumentation sollte vollständig sein.

Der Weg zum Schutz vor Spectre 2 bei älteren AMD-Prozessoren ist zudem etwas aufwendiger als bei Intel – wie auch, das nicht bei jedem System die reale Verfügbarkeit entsprechender Fixes garantiert werden kann. Denn im Gegensatz zu Intel werden bei AMD die Microcode-Fixes nur über reguläre BIOS-Updates zur Verfügung gestellt – was immer das Risiko beinhaltet, das einzelne Mainboard- und PC-Hersteller sich trotz seitens AMD zur Verfügung gestellter Microcode-Fixes um diese Supportarbeit bei älteren Systemen drücken. Bei Intel gibt es dagegen die Microcode-Fixes sowohl in Form von BIOS-Updates, als auch werden die Microcode-Fixes direkt über Windows Update verteilt. Damit werden dann auch solche Systeme erreicht, wo es keine BIOS-Updates mehr gibt. Bei Intel ist zwar noch nicht ganz sicher, ob diese Methode der Verteilung der Microcode-Fixes per Windows Update wirklich alle Prozessoren betrifft, vorteilhaft im Sinne einer größeren Patch-Abdeckung ist diese Methode so oder so. In diesem Sinne wäre anzuraten, das AMD sich bei Microsoft um denselben zusätzlichen Patch-Weg bemüht.

Ganz allgemein betrachtet muß zugunsten von AMD noch erwähnt werden, das die Ausnutzung von Spectre 2 auf AMD-Prozessoren generell sehr viel aufwendiger ist, in der Praxis somit ein deutlich vermindertes Risiko auf AMD-Hardware besteht. Immerhin müsste ein Angreifer einen Angriff mittels Spectre 2 speziell auf AMD-Prozessoren abstimmen – was angesichts des geringen Marktanteils von AMD gerade im professionellen Bereich als "zu viel Arbeit für zu wenig Gewinn" erscheint. Diese Argumentation funktioniert allerdings nicht mehr, sobald ein entsprechender Spectre-2-Angriff Einzug in einen der üblichen Exploit-Baukästen halten sollte – dann kann das ganze automatisiert erfolgen, besteht keine keine zusätzliche Arbeit mehr. Insofern sollte man sich nicht all zu sehr von der These täuschen lassen, das AMD-Hardware gegenüber Meltdown & Spectre [2] grundsätzlich viel sicherer ist – dies ist eine rein technische Einordnung, gepatcht werden sollte trotzdem zwingend. Mittels der nun vorliegenden Microcode-Fixes bei AMD & Intel kann man sich nunmehr bald auf die Suche bei den Mainboard- und PC-Herstellern nach entsprechenden BIOS-Updates begeben, spätestens zum Monatsende sollte jene dann entsprechend reagiert haben.

Nachtrag vom 4. Mai 2018

Gemäß der c't [66] drohen Intel weitere (neue) Spectre-Lücken, derzeit erst einmal "Spectre Next Generation" (Spectre NG) genannt. Aus Sicherheitsgründen gibt es noch keine Details zu den insgesamt acht gefundenen neuen Lücke, wovon die Hälfte wohl wirklich kritisch sein soll und eine davon (sehr einfach) über die Grenzen virtueller Maschinen springen können soll – was im Server-Bereich natürlich einen GAU darstellt. Nachdem die Themenlage "Meltdown & Spectre [2]" inzwischen fast wieder vom Tisch erschien, meldet sich jene somit eindrucksvoll zurück – und bestätigt die früheren Warnungen von Sicherheits-Experten, das man speziell von Spectre noch einiges mehr hören wird. Primär betroffen ist bislang Intel, bei ARM sollen einige Prozessoren auch betroffen sein, bei AMD gibt es derzeit nur einen Verdacht, basierend auf der letztlich grundlegend gleichen Funktionsweise der CPUs. Denn in allen Fällen machen sich die Sicherheitslücken primär das spekulative Ausführen von Befehlen zunutze – eine Grundfunktion heutiger Prozessoren, aus welcher jene auch einen gehörigen Batzen an Performance ziehen.

Mittels "Spectre NG" darf jene "Speculative Execution" (eingeführt mit der Out-of-Order-Architektur des Pentium Pro im Jahr 1995) nunmehr als grundsätzlich in Frage gestellt betrachtet werden. Es ist also unsicher, ob die Prozessoren-Entwickler die sich aus diesem Architektur-Prinzip ergebenden Schwachstellen jemals wirklich abdichten können – denn es besteht natürlich die gute Chance, das auch nach "Spectre NG" noch weitere Lücken in diese Richtung hin gefunden werden. Man will den Teufel dabei nicht an die Wand malen, aber wenn hier noch mehr kommt, dann könnten die dafür notwendigen Patches irgendwann auch einmal wirklich erhebliche Performance-Einbußen nach sich ziehen. Zukünftige Prozessoren werden wohl echte Architektur-Änderungen mit sich bringen müssen, um dieser Problematik im generellen Maßstab zu begegnen – und für aktuelle Prozessoren fängt die Hängepartie der entsprechenden Patches von vorn an. Unsicher ist zudem, ob die als "Spectre-2-sicher" angekündigen Prozessoren-Generationen (bei Intel ab dem Coffee-Lake-Achtkerner, bei AMD ab der Zen-2-Generation) auch etwas gegen "Spectre NG" tun können, oder genauso nun wieder auf (neue) Patches angewiesen sind. In jedem Fall wird uns das Thema wohl (leider) weiterhin begleiten – nun unter der Aufwerfung grundsätzlicher Fragen zur Sicherheit einiger Architektur-Grundlagen heutiger CPUs.

Nachtrag vom 8. Mai 2018

Bei Golem [67] hat man sich mit den (realen) Performance-Auswirkungen von "Meltdown & Spectre [2]" abseits vorheriger Schreckens-Prognosen beschäftigt. Hierbei zeigte sich vieles als nicht so heiß gegessen wie gekocht, im schlimmsten Fall verlieren Server-Installationen um die 10% an insgesamter Performance, im Desktop-Bereich fällt dieser Performance-Verlust üblicherweise deutlich geringer aus. Ältere CPU-Generationen können hiervon tendentiell stärker betroffen sein, die ganz alten CPU-Generationen bekommen aber sowieso kaum noch Patches gegen Meltdown & Spectre [68]. Abzuwarten bleibt, was "Spectre NG [69]" hieran eventuell noch ändert: Die neu gefundenen Spectre-Lücken könnten potentiell zu stärkeren Einschränkungen der spekulativen Befehlsausführung führen bzw. jene ineffizienter werden lassen – was man dann genauso deutlich merken würde. Inbesondere, wenn am Ende noch mehr dieser Spectre-Lücken gefunden würden, sollte sich das Performance-Bild nochmals verschlechtern. Je näher zudem neue Intel-Generationen rücken, wo diese Problematik auf Architektur-Ebene angegangen wird, um so höher ist zudem die Chance, das die entsprechenden Patches weniger denn auf die eine gute Performance achten. Intel arbeitet jetzt halt zugunsten der jetzt zu verkaufenden CPUs – und zukünftig zugunsten der dann zu verkaufenden CPUs.

Nachtrag vom 22. Mai 2018

Bei Heise hat man sich in zwei Beiträgen – No.1 [70] & No.2 [71] – mit den acht neuen CPU-Sicherheitslücken von "Spectre Next Generation" (Spectre NG) bzw. den nun langsam anrollenden Patches hierfür beschäftigt. Leider ist der Informationsstand hierzu ziemlich ungenügend, denn Intel erwähnt derzeit nur zwei dieser acht neuen CPU-Sicherheitslücken, der Rest fällt derzeit glatt hinten runter bei offiziellen Meldungen seitens Intel. Für die zwei genannten CPU-Sicherheitslücken – Spectre V3a und Spectre V4 – wird es als primären Schutz wiederum Microcode-Fixes bzw. BIOS-Updates geben, welche "im Laufe der nächsten Monate" erscheinen sollen. Betroffen von Spectre V4 sind laut Intel alle CPUs ab der zweiten Core-Generation ("Sandy Bridge") – wobei jene Auflistung eher danach aussieht, als hätte Intel frühere Prozessoren generell nicht mehr gecheckt, jene dürften somit vermutlich genauso betroffen sein (werden aber generell nicht mehr mit Sicherheits-Anstregungen bedient). Inzwischen wird das Thema der verschiedenen Spectre-Sicherheitslücken dann langsam arg unübersichtlich – gerade bei den langen genannten Zeiträumen und dem vorliegenden Stückwerk zu deren Behebung.

Fast hat es den Anschein, als würde dieser Umstand sogar zugunsten der CPU-Entwickler (und damit primär Intel) arbeiten: Denn eine große Lücke und der dafür ausstehende Patch sind medial besser ausschlachtbar und damit für den Hersteller gefährlicher als ein Dutzend verschiedener Lücken, zu denen es mal Patches und mal keine gibt – da schaltet der Massenmedien-Konsument längst ab, dies ist dann außer für Fachleute nicht mehr überblickbar. Somit kommen Intel, Microsoft & Co. derzeit damit durch, das man diese CPU-Sicherheitslücken letztlich nur teilweise auf einigen Systemen absichert, und dies dann vor allem im Zeitrahmen von einigen Monaten und nicht umgehend. Zur Ehrenrettung von Intel & Co. sei allerdings erwähnt, daß das ganze sicherlich eine Heidenarbeit sein dürfte, welche irgendwie nebenbei (neben der normalen Arbeit) mitzuerledigen ist – und das sich bis dato immer noch keine Spectre-Angriffe in freier Wildbahn eingestellt haben. Speziell auf Consumer-Systemen sind jene auch nicht unbedingt zu erwarten, da sich hierfür einfachere Angriffsvektoren finden lassen. Für den Server-Bereich sind die entsprechenden Patches jedoch natürlich zwingend – genauso auch, wie eventuell bereits stattgefundene Angriffe sich (bedingt durch den Charakter der Lücke) schwer bis gar nicht nachweisen lassen.